| 锐捷交换机 | 您所在的位置:网站首页 › 华为交换机静态mac地址绑定不了 › 锐捷交换机 |

锐捷交换机

|

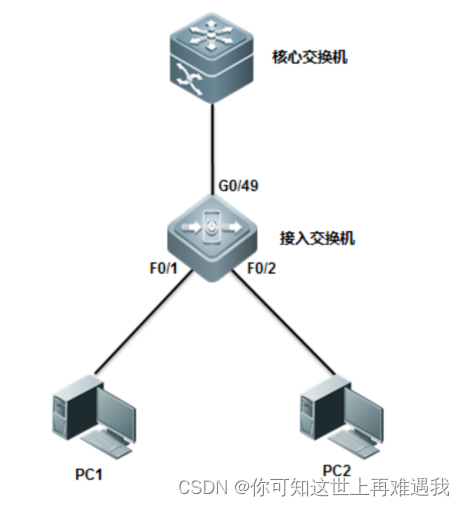

目录 Ⅰ MAC地址绑定 一、功能简介 二、配置命令 Ⅱ IP source guard 应用场景 功能简介 一、组网需求 二、组网拓扑 三、配置要点 四、配置步骤 1、开启核心设备的DHCP服务功能 2、创建核心设备的IP地址,即用户的网关地址 3、创建核心设备的DHCP地址池 五、功能验证 Ⅰ MAC地址绑定 一、功能简介 每一台电脑都有一个全球唯一的标识:mac地址。交换机是根据学习到的mac地址和交换机端口的关系表转发数据。 MAC地址静态绑定可以减少交换机MAC地址的学习,因为配置了MAC静态绑定后,交换机就不再学习该MAC地址的信息了。 通过MAC地址的静态绑定,可以让某个终端(电脑、PDA或其他网络设备)只能接在交换机的固定接口下,如果接到这台交换机的其他接口将不能与洽谈设备通信。 二、配置命令注意:配置之前建议使用 Ruijie#show interface status查看接口名称,常用接口名称有FastEthernet(百兆)、GigabitEthernet(千兆)和TenGigabitEthernet(万兆),以下配置以百兆接口为例。 Ruijie>enable Ruijie#configure terminal Ruijie(config)#mac-address-table static 0001.1111.1111 vlan 1 int fastEthernet 0/1 ------->把vlan1的0001.1111.1111绑定在交换机的f0/1接口,如果这个mac地址接到交换机的其他接口(如 fastEthernet 0/2)就不能和其他设备通信 Ruijie(config)#end Ruijie#write ------>确认配置正确,保存配置 Ⅱ IP source guard 应用场景IP Source Guard可以实现防止用户私设IP地址及防止用户变化源IP的扫描行为,要求用户必须动态DHCP方式获取IP,否则将无法使用网络; 功能简介IP Source Guard:IP Source Guard(IP源防护)维护一个IP 源地址绑定数据库, IP Source Guard可以在对应的接口上主机报文进行基于源IP、源IP和源MAC的报文过滤,从而保证只有IP源地址绑定数据库中的主机才能正常使用网络。 IP Source Guard会自动将DHCP Snooping绑定数据库中的合法用户绑定同步到IP Source Guard的IP源地址绑定数据库(硬件安全表项中),这样IP Source Guard就可以在打开DHCP Snooping设备上对客户端的进行严格过滤;默认情况下,打开IP Source Guard的功能的端口会过滤所有非DHCP的IP报文;只有当客户端通过DHCP从服务器获取到合法的IP或者管理员为客户端配置了静态的IP源地址绑定,端口将允许和这个客户端匹配的IP报文通过。 IP Source Guard支持基于IP+MAC或者基于IP的过滤,如果打开基于IP+MAC的过滤,IP Source Guard会对所有报文的MAC+IP进行检测,仅仅允许IP源地址绑定表格中存在的用户报文通过;而基于IP的过滤,仅仅会对报文的源IP地址进行检测。 一、组网需求用户网关在核心交换机上,核心交换机创建DHCP Server,接入交换机下联PC使用动态DHCP获取IP地址,为了防止内网用户私设IP,需要实施IP Source Guard功能,对于私设IP地址的用户不让访问外网。 二、组网拓扑

1、在核心交换机上开启DHCP Server功能(部分场景中,客户可能采用专用DHCP服务器,则核心交换机只需要启用DHCP Relay功能即可) 2、在接入交换机上全局开启dhcp snooping功能,并且在上联核心的端口开启DHCP Snooping信任口 3、在接入交换机连接用户的端口开启IP Source Guard功能 4、网络中存在个别用户使用静态IP,配置IP Source Guard功能后也能实现安全控制。 四、配置步骤核心交换机配置: 1、开启核心设备的DHCP服务功能Ruijie(config)#service dhcp 2、创建核心设备的IP地址,即用户的网关地址Ruijie(config)#interface vlan 1 Ruijie(config-if-VLAN 1)#ip address 192.168.1.254 255.255.255.0 Ruijie(config-if-VLAN 1)#exit 3、创建核心设备的DHCP地址池Ruijie(config)#ip dhcp pool vlan1 Ruijie(dhcp-config)#network 192.168.1.0 255.255.255.0 ------>子网掩码要和所设置IP地址的子网掩码一致,这里都是/24位掩码 Ruijie(dhcp-config)#dns-server 218.85.157.99 ------>设置分配给客户端的DNS地址 Ruijie(dhcp-config)#default-router 192.168.1.254 ------>设置分配给用户的网关地址,这个要和核心设备上所设置的IP地址一致,为192.168.1.254 Ruijie(dhcp-config)#end Ruijie#wr 接入交换机配置: 1、在接入交换机上开启dhcp snooping功能 Ruijie>enable Ruijie#configure terminal Ruijie(config)#ip dhcp snooping ------>开启DHCP snooping功能 2、连接DHCP服务器的接口配置为可信任口 Ruijie(config)#interface gigabitEthernet 0/49 Ruijie(config-GigabitEthernet 0/49)#ip dhcp snooping trust ------>开启DHCP snooping的交换机所有接口缺省为untrust口,交换机只转发从trust口收到的DHCP响应报文(offer、ACK) 3、连接用户的接口开启IP Source Guard功能 Ruijie(config)#interface range fastEthernet 0/1-2 ------>同时进入1口和2口接口配置模式 Ruijie(config-if-range)#ip verify source port-security ------>开启源IP+MAC的报文检测,将DHCP Snooping形成的snooping表写入地址绑定数据库中,请正确配置ip verfiy soure port-security, 不要使用ip verify source(仅绑定IP),部分产品存在限制,只绑定IP的情况下可能出现异常。 注意:如果交换机下还有级联交换机,则不要在级联交换机端口配置IP Source guard,而应该在接入交换机上部署IP Source Guard方案。避免二个设备都进行硬件绑定用户的IP+MAC,导致消耗设备硬件资源表项。 4、配置静态绑定用户,这些用户希望采用静态IP地址,也能实现安全检查,避免端口下其他用户私用IP地址。 Ruijie(config)#ip source binding 001a.a2bc.3a4d vlan 10 192.168.10.5 interface fa0/15 Ruijie(config)#interface fastEthernet 0/15 Ruijie(config-fastethernet 0/15)#ip verify source port-security ------>开启源IP+MAC的报文检测 5 、保存配置 Ruijie(config-if-range)#end Ruijie#write ------> 确认配置正确,保存配置 五、功能验证1、相关功能信息查看 1)查看核心交换机DHCP服务器地址池分配情况

2)查看PC获取IP地址情况,在电脑上点击开始----->运行-------->输入cmd进入命令行界面-------->输入ipconfigl可以查看如下信息:

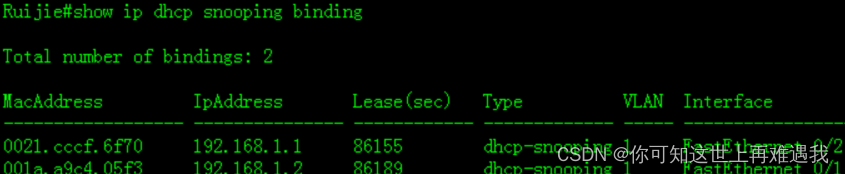

3)查看DHCP Snooping表

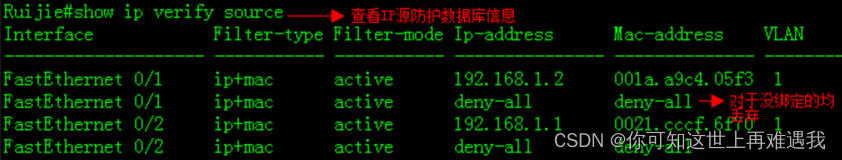

4)查看IP Source Guard相关信息

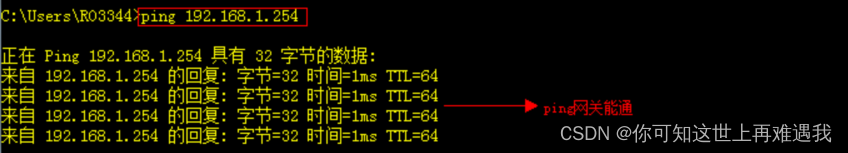

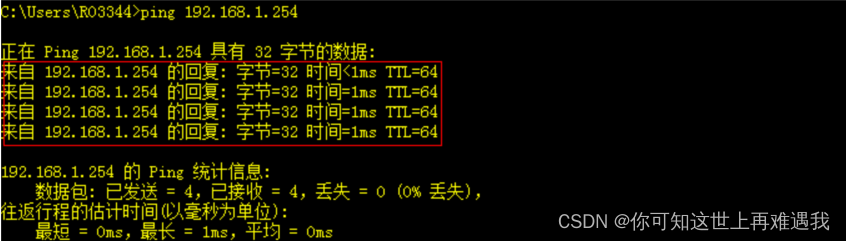

2、效果验证 1)自动获取IP地址,获取的IP地址是192.168.1.1,此时电脑能ping通网关

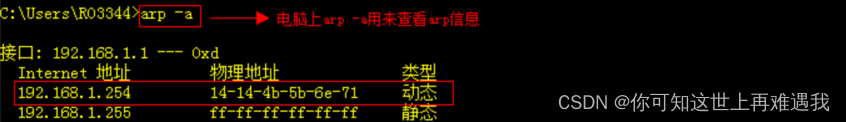

查看网关的MAC地址

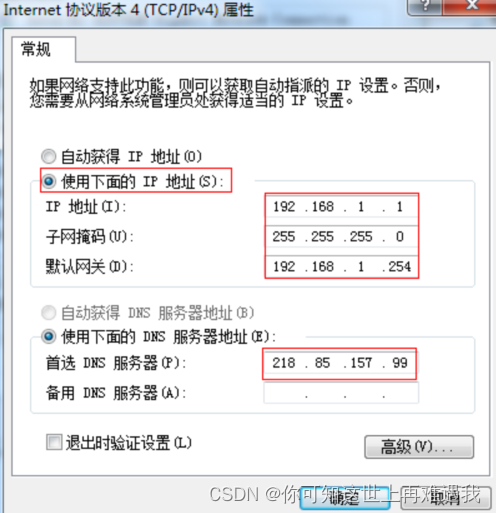

2)对电脑IP地址进行手动释放(在电脑cmd命令行界面敲ipconfig/release),然后手动设置一个IP地址

在电脑上手动设置IP地址,点击确定

在cmd命令行输入ipconfig/all,确认是手动设置的IP地址

在接入交换机上查看地址绑定数据库,没有用户的绑定信息

3)验证此时电脑是否能ping通网关

由于IP Source Guard功能只是对IP报文进行检查,不对ARP报文进行检查,故此时电脑arp -a依然可以看到网关的arp信息

4)如果要让手动设置的IP地址上网,可以在交换机上手动添加一条地址绑定信息,命令如下:

此时地址绑定数据库中有该电脑绑定的相关信息

此时私设的IP地址也能够正常上网

|

【本文地址】