| 45张图带你从入门到精通学习WireShark!超详细WireShark使用教程,附安装包和密钥 | 您所在的位置:网站首页 › blender从入门到精通教学教程 › 45张图带你从入门到精通学习WireShark!超详细WireShark使用教程,附安装包和密钥 |

45张图带你从入门到精通学习WireShark!超详细WireShark使用教程,附安装包和密钥

|

一、什么是WireShark?

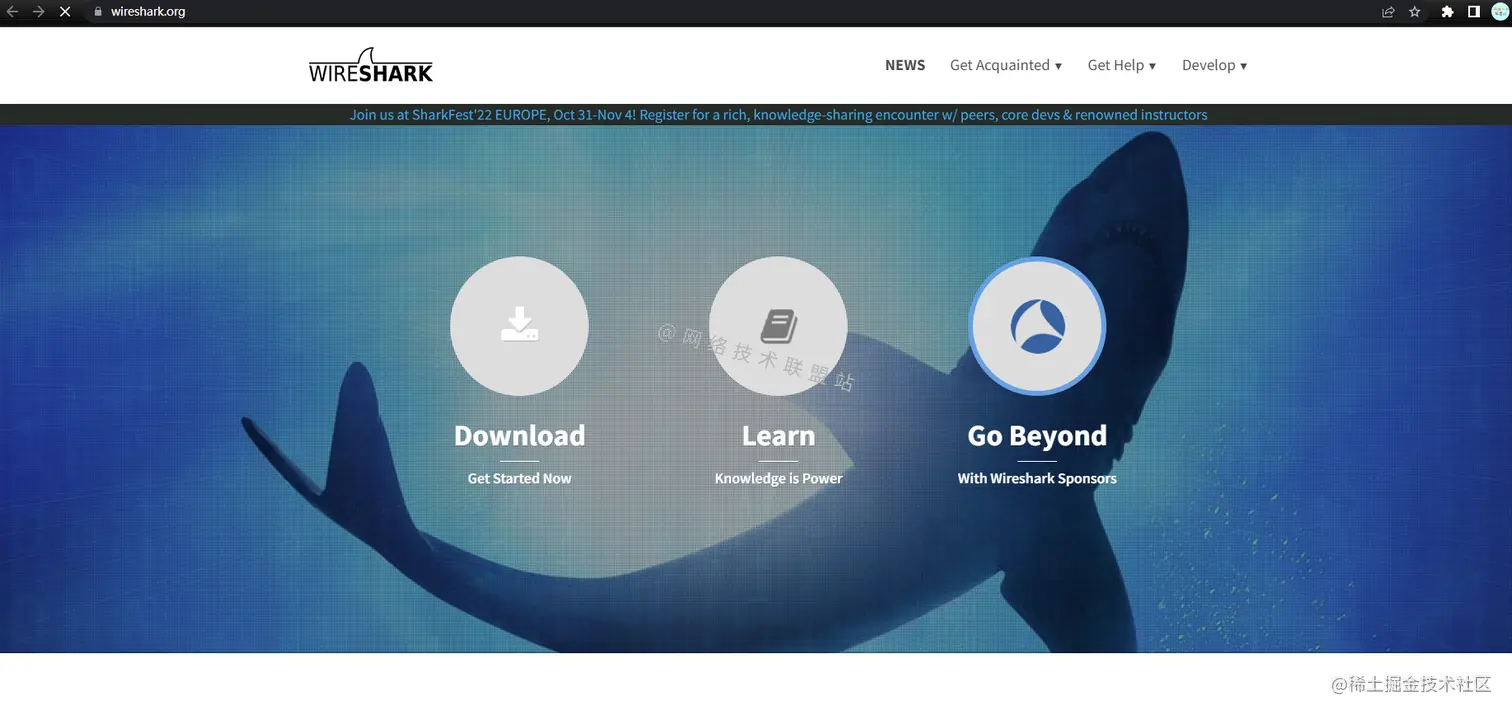

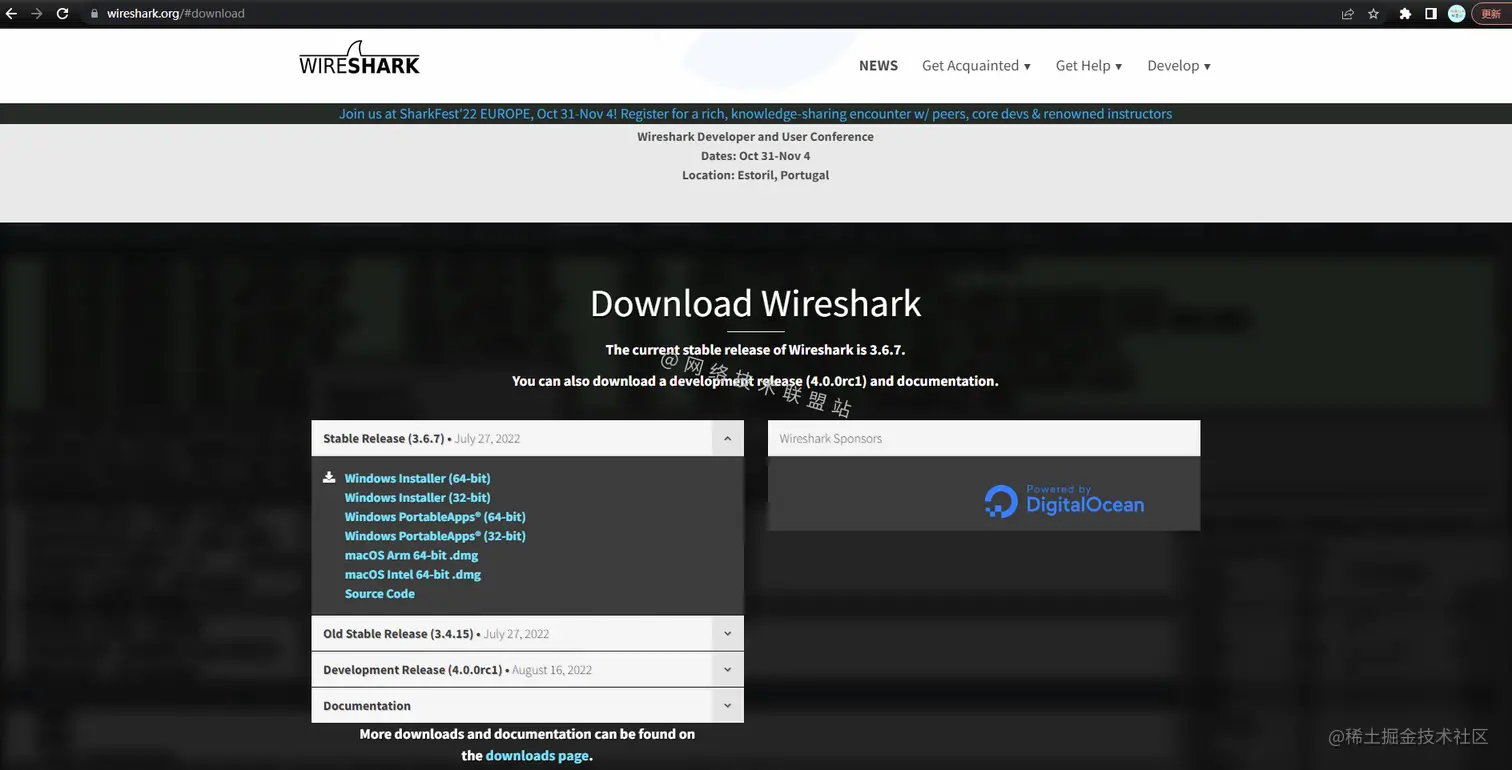

Wireshark 是一个开源抓包工具或者叫网络嗅探器,用于分析网络流量和分析数据包。 其实WireShark以前的名字不叫WireShark,以前都叫做Ethereal,于1998 年首次开发,直到 2006 年才改为 Wireshark。 Wireshark 在网络排障中使用非常频繁,显示了网络模型中的第 2 层到第 5 层(链路层、网络层、传输层、应用层),不管是网络工程师、网络安全工程师、黑客、软件开发工程师,平时都会用到Wireshark。 点击此处即可获取工具安装包及密钥 二、WireShark下载与安装 2.1 WireShark下载首先,我们访问WireShark的官网地址https://www.wireshark.org/: 点击【Download】:

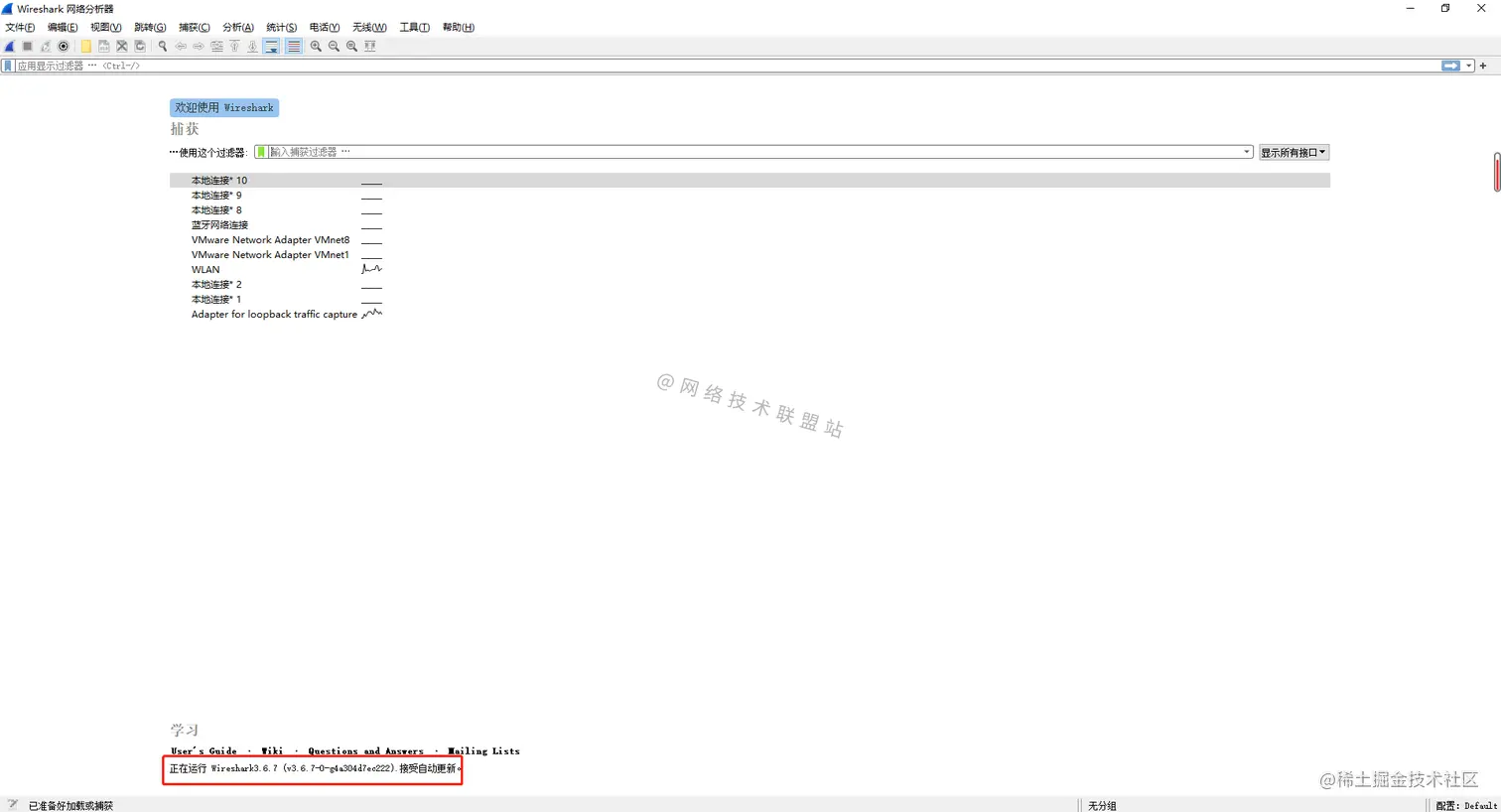

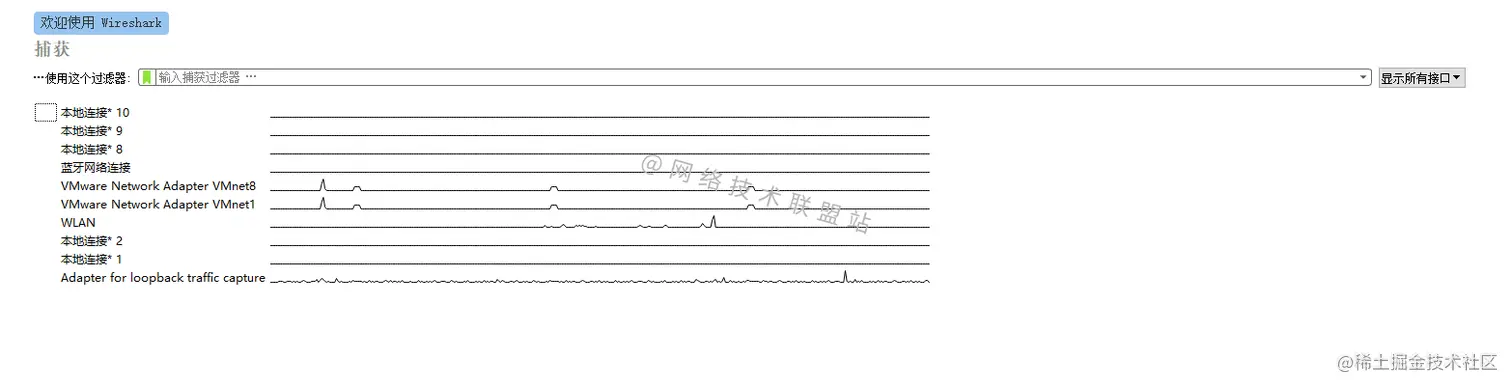

WireShark下载好后就是安装了,直接双击程序: WireShark程序 然后像安装普通软件一样,一直下一步就行,不想安装在系统盘,自行改下位置。 2.3 WireShark 安装成功WireShark 安装成功后,我们点开看下: 我们看到安装好的版本就是刚刚我们下载的。 下面我们来介绍一下WireShark的使用。 三、WireShark 的使用 3.1 选择监听的网络

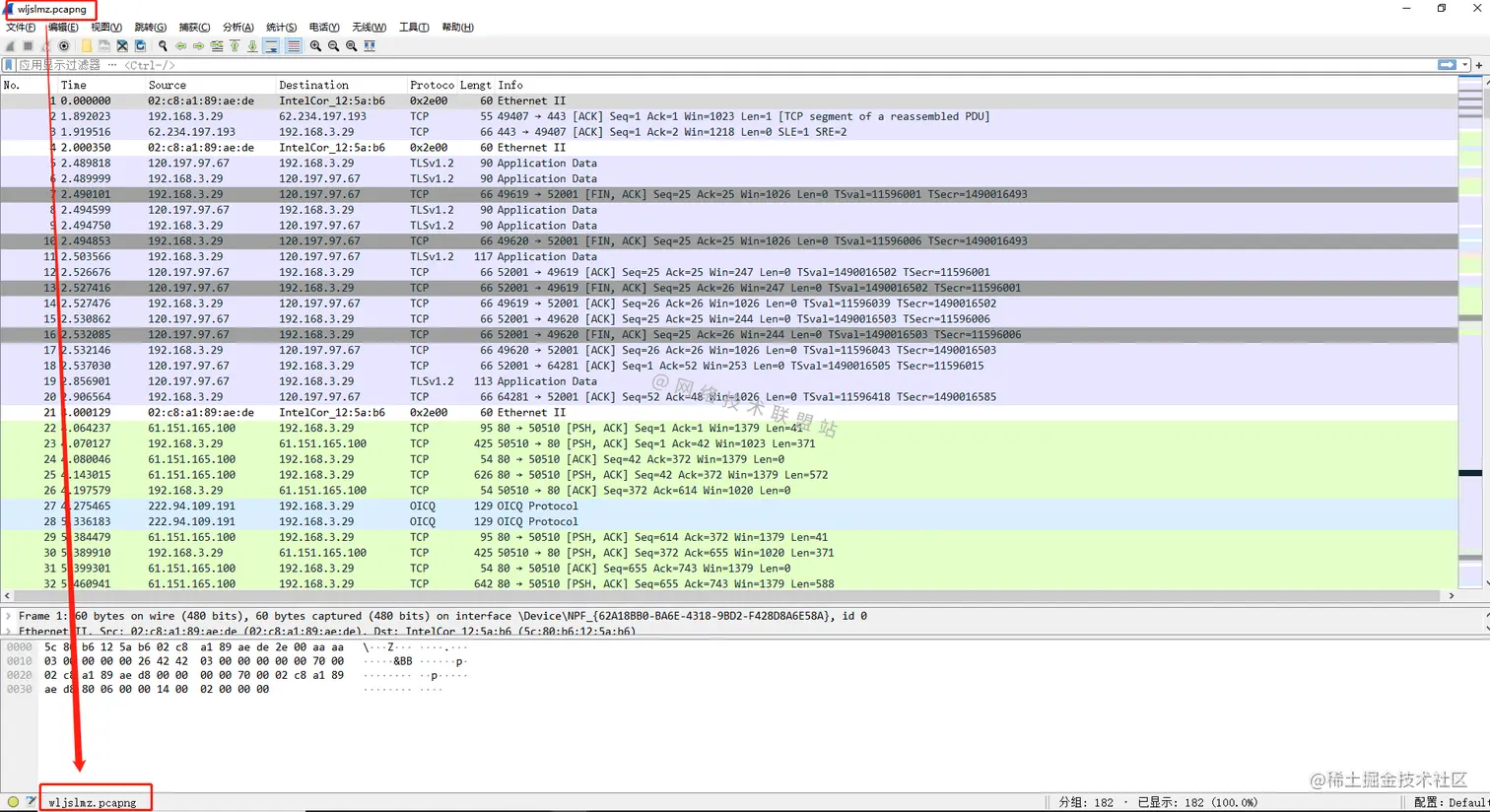

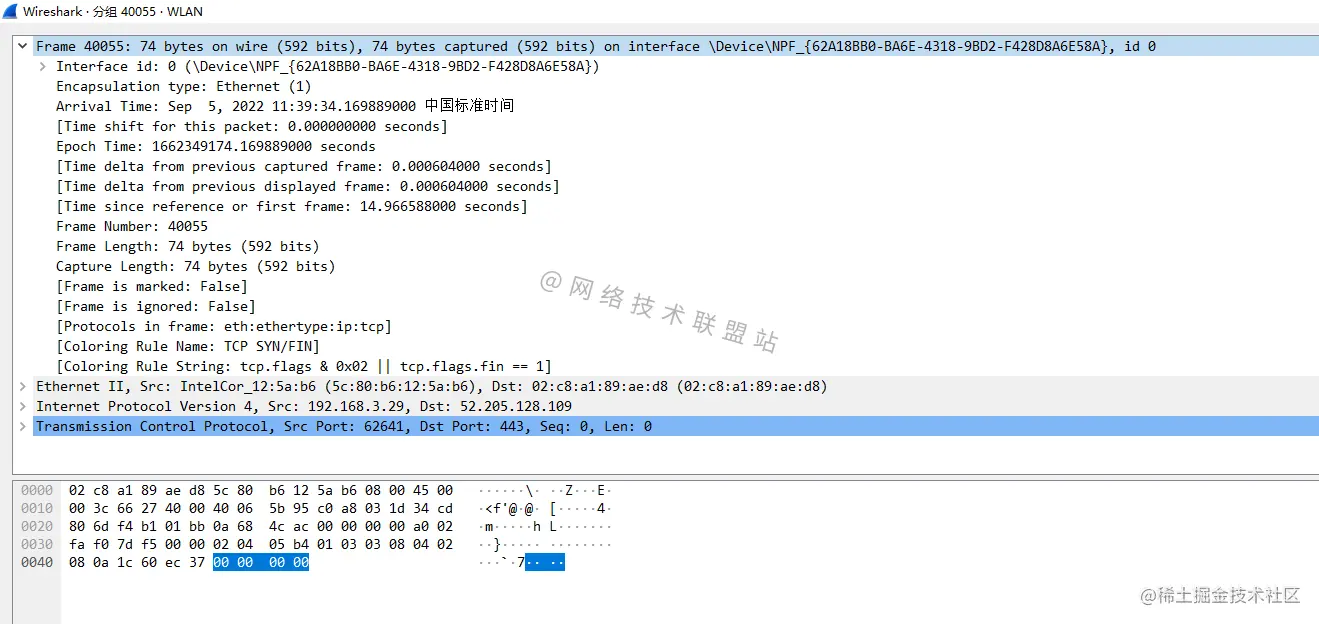

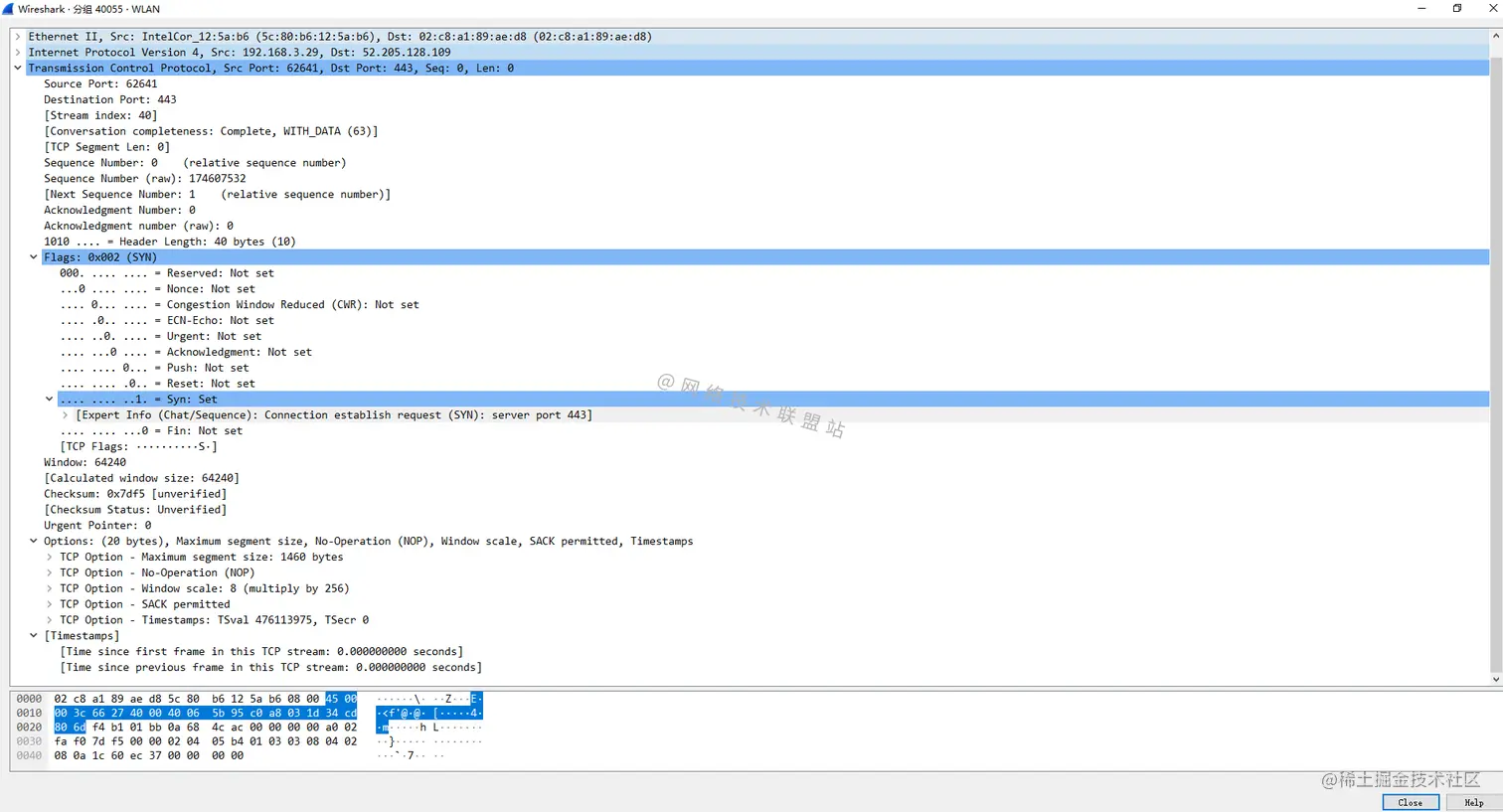

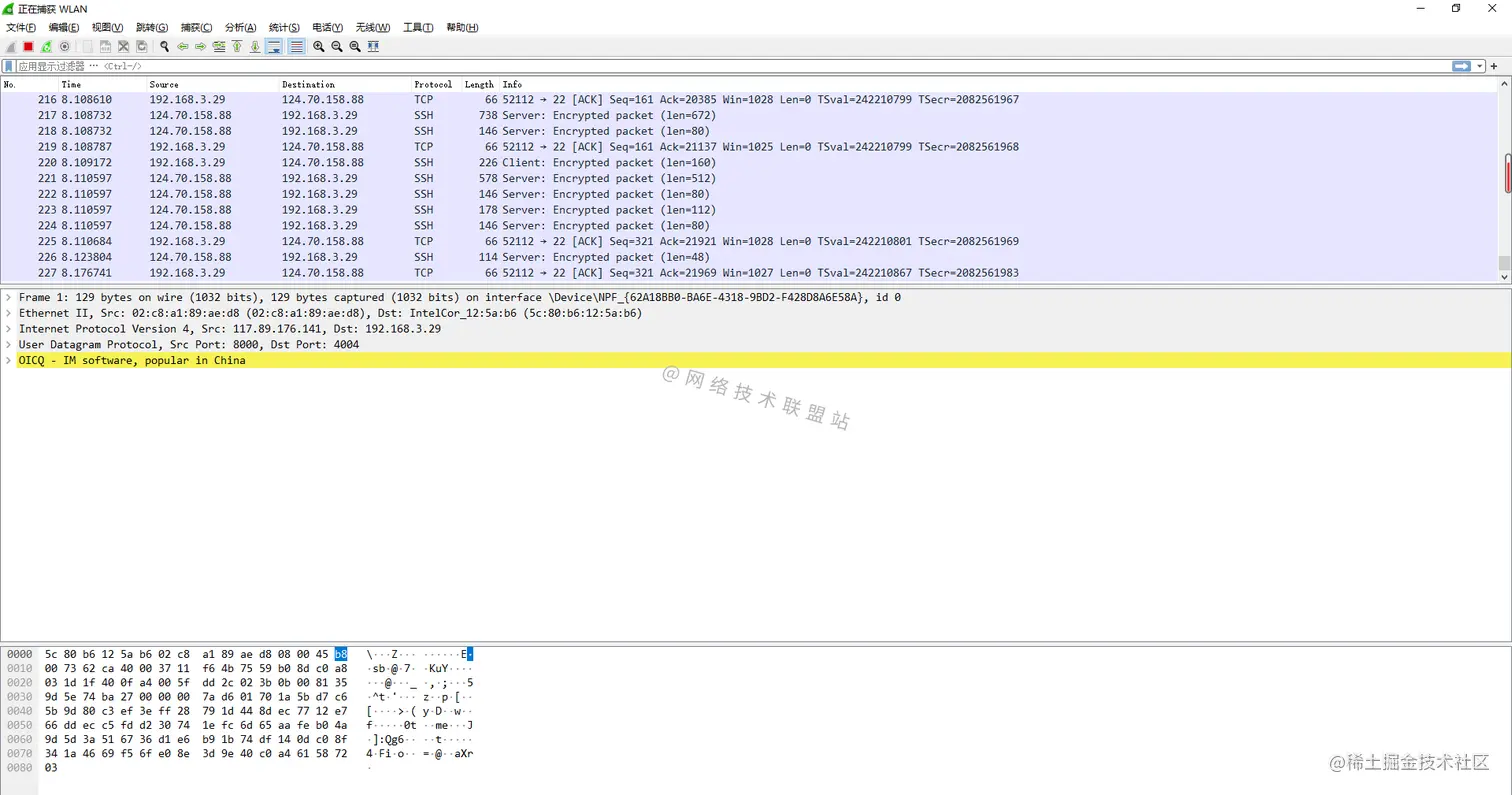

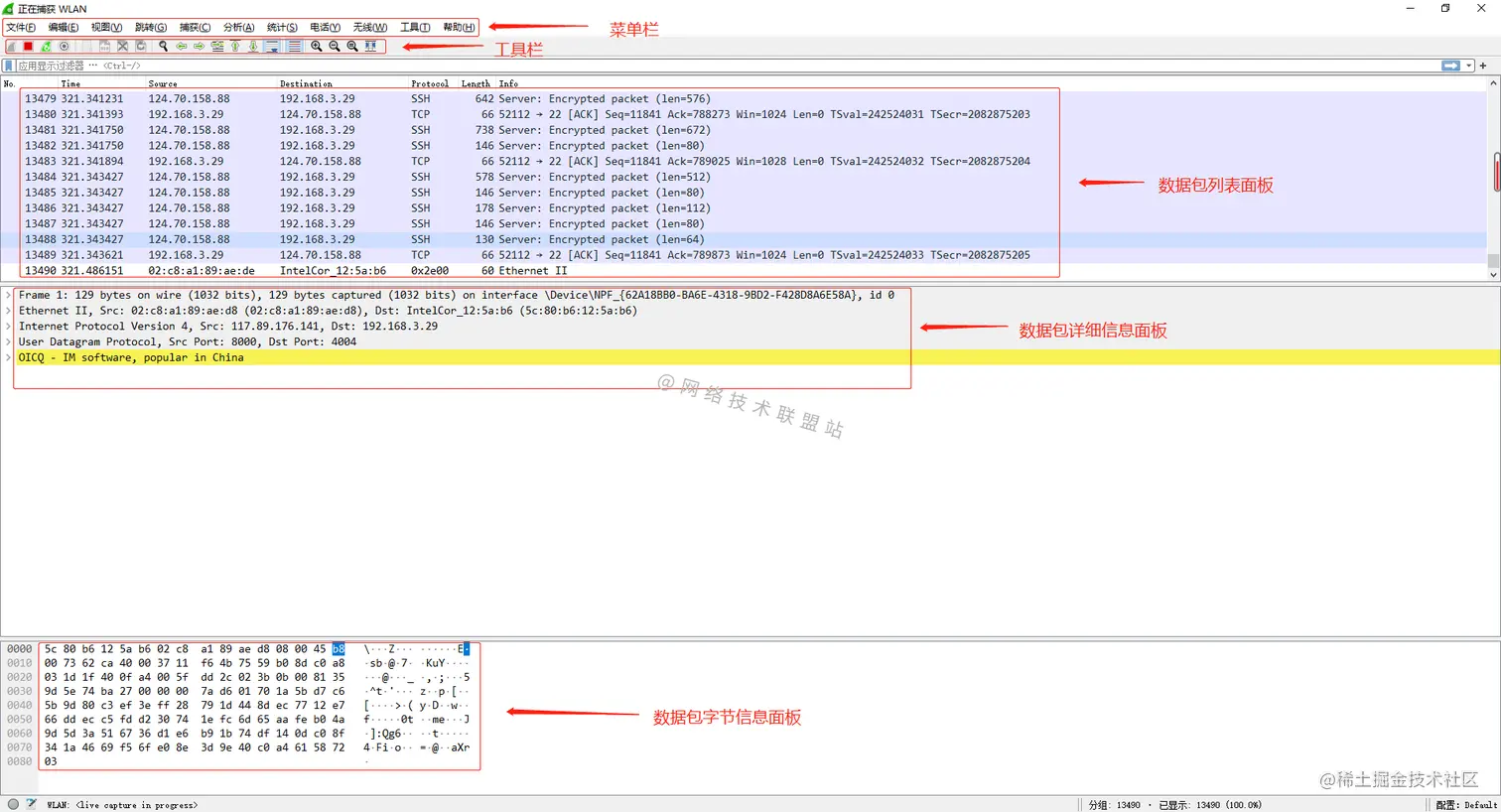

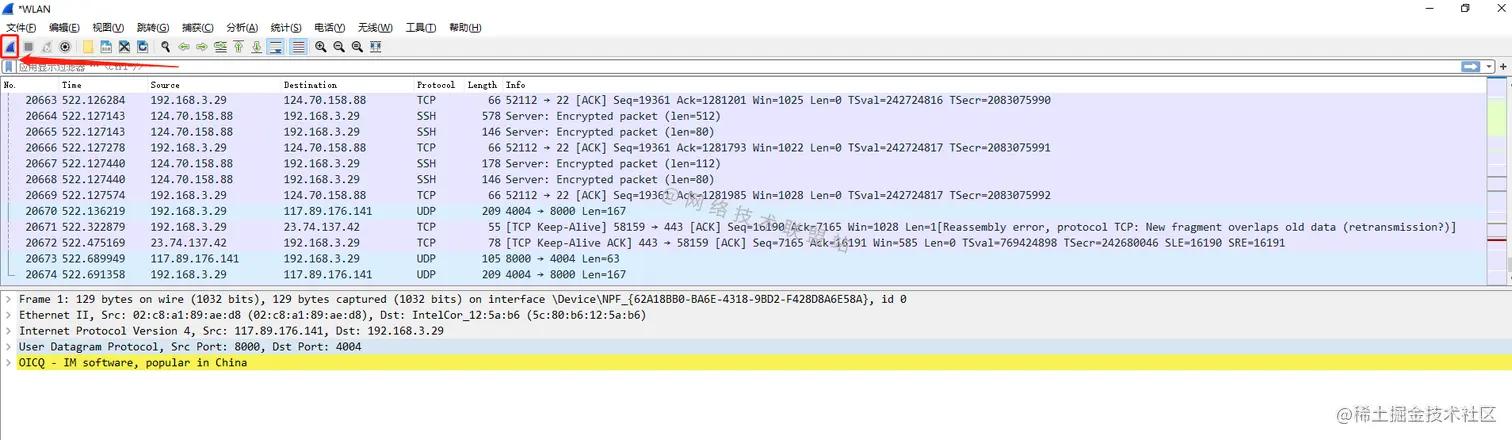

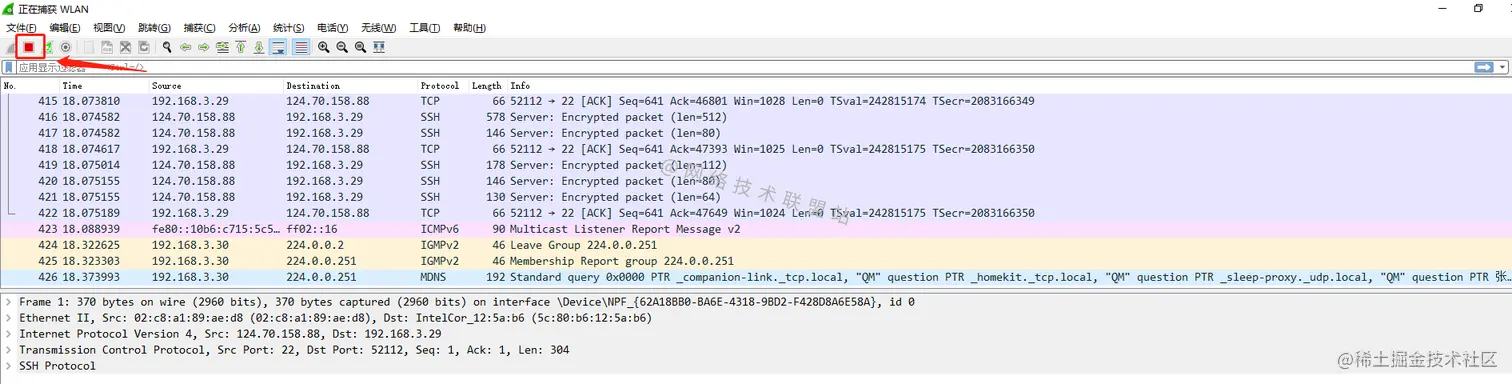

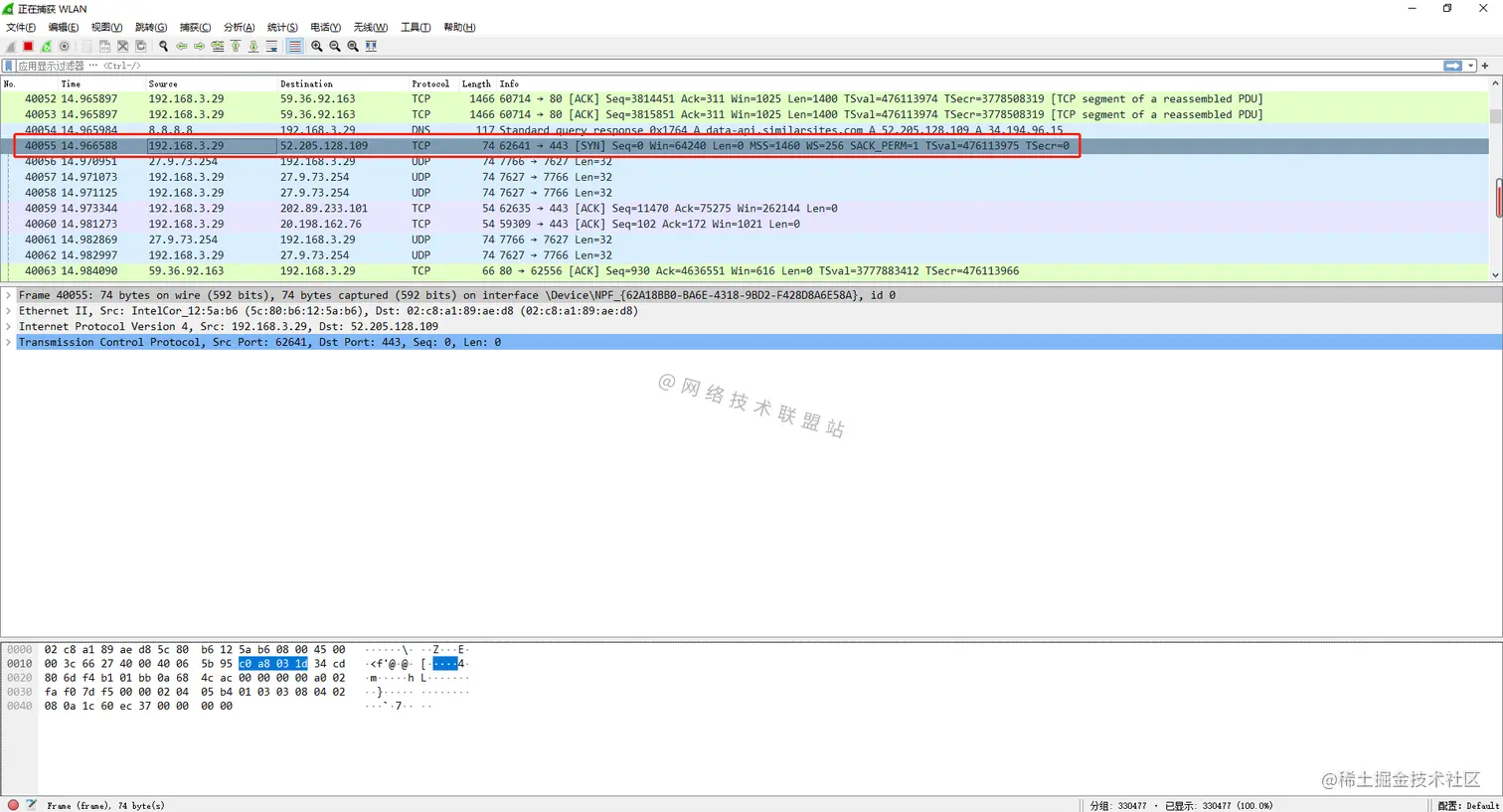

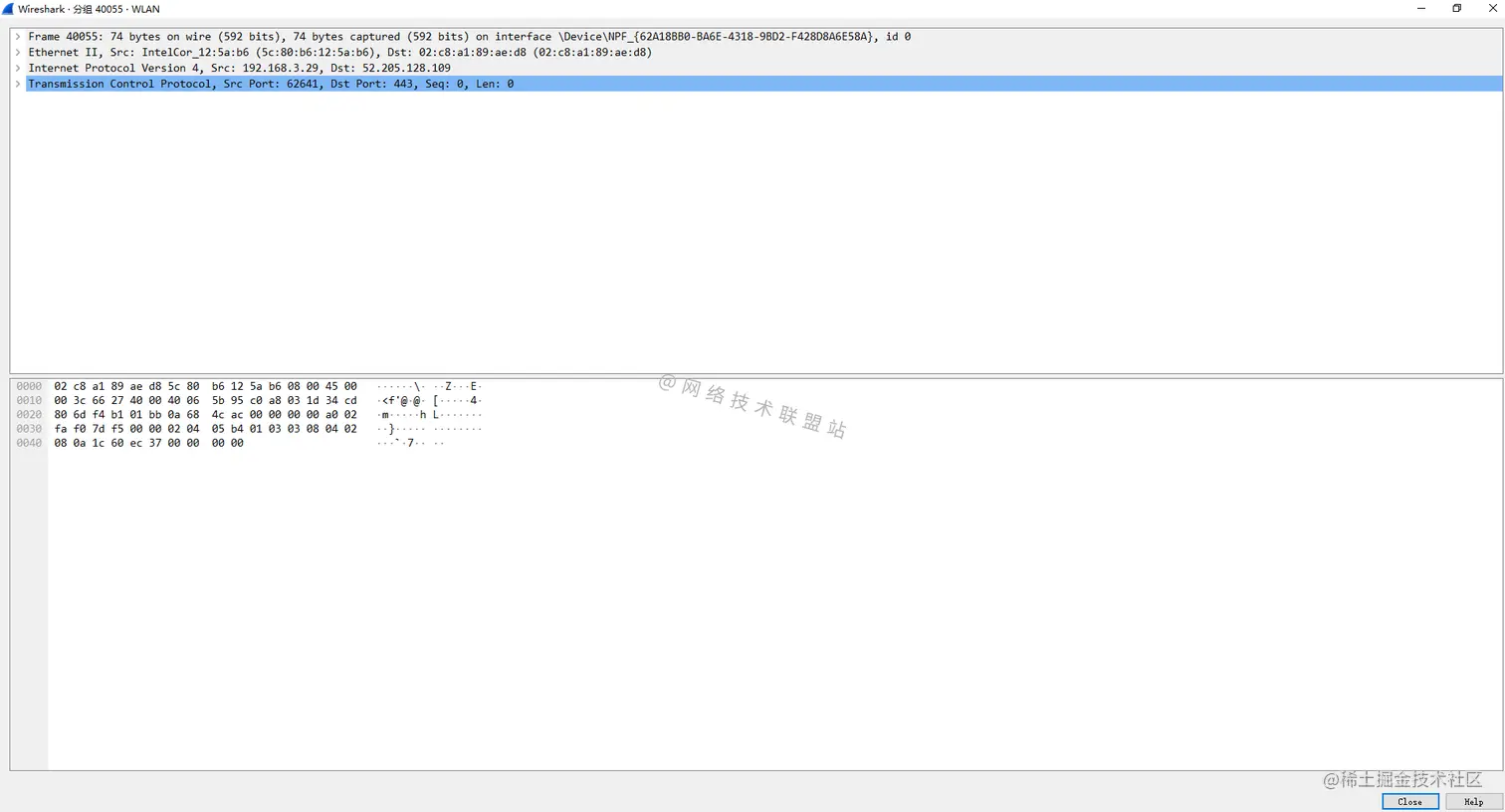

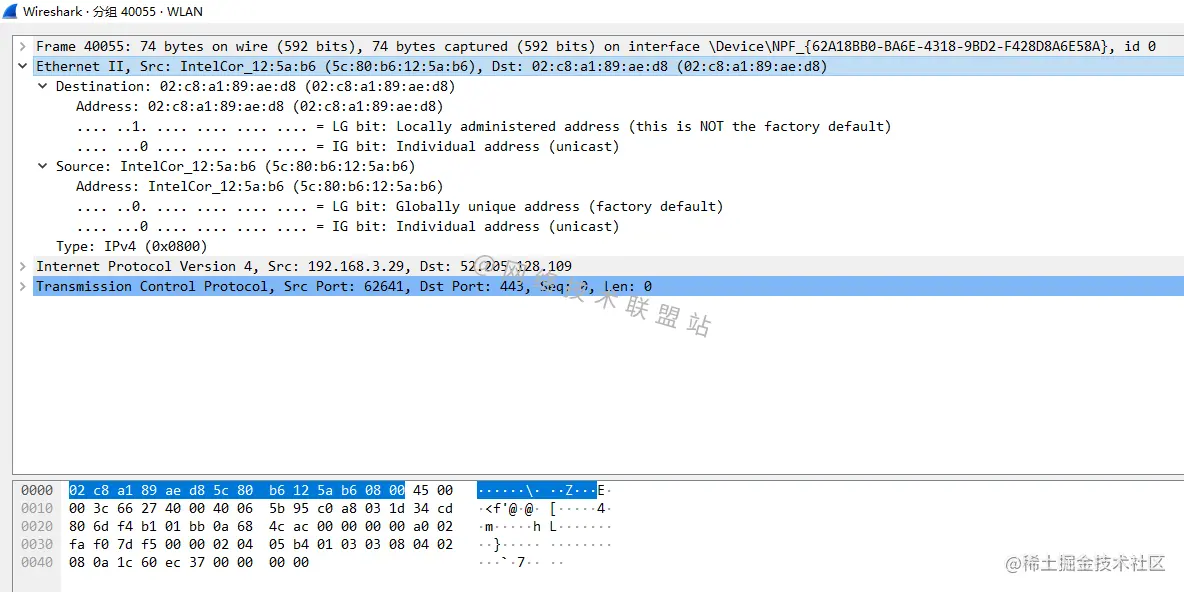

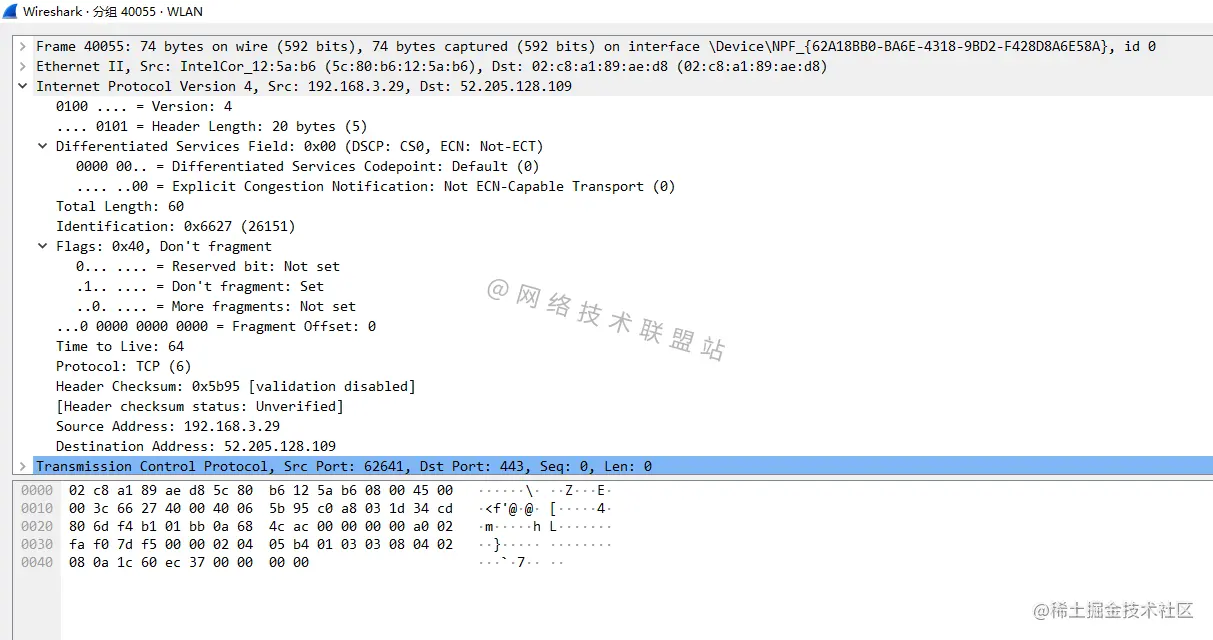

每个人的场景不一样,如果你连接的是有线网络,那么你就选择本地连接的某个网络,我这里是无线网WAN: 如果你点进去,能够看到数据包在不停的刷,那么就表明你选择的网络是正确的。 3.2 WireShark 界面简单介绍WireShark 界面包含: 菜单栏工具栏数据包列表面板数据包详细信息面板数据包字节信息面板具体请看下图: WireShark 界面 3.3 开始抓包和停止抓包如果想要开始抓包,就点击: 如果想要停止抓包,就点击 停止抓包 抓包过程中想要清空抓包列表,就点击 会开始/停止抓包,那么抓到的包如何分析呢? 我们随便拿个包看下: 我们可以双击打开这个报文:  Ethernet II, Src: IntelCor_12:5a:b6 (5c:80:b6:12:5a:b6), Dst: 02:c8:a1:89:ae:d8 (02:c8:a1:89:ae:d8):以太网、二层,源目mac地址分别为5c:80:b6:12:5a:b6和02:c8:a1:89:ae:d8。 Ethernet II, Src: IntelCor_12:5a:b6 (5c:80:b6:12:5a:b6), Dst: 02:c8:a1:89:ae:d8 (02:c8:a1:89:ae:d8):以太网、二层,源目mac地址分别为5c:80:b6:12:5a:b6和02:c8:a1:89:ae:d8。

3.5 WireShark 会话着色规则

3.5 WireShark 会话着色规则

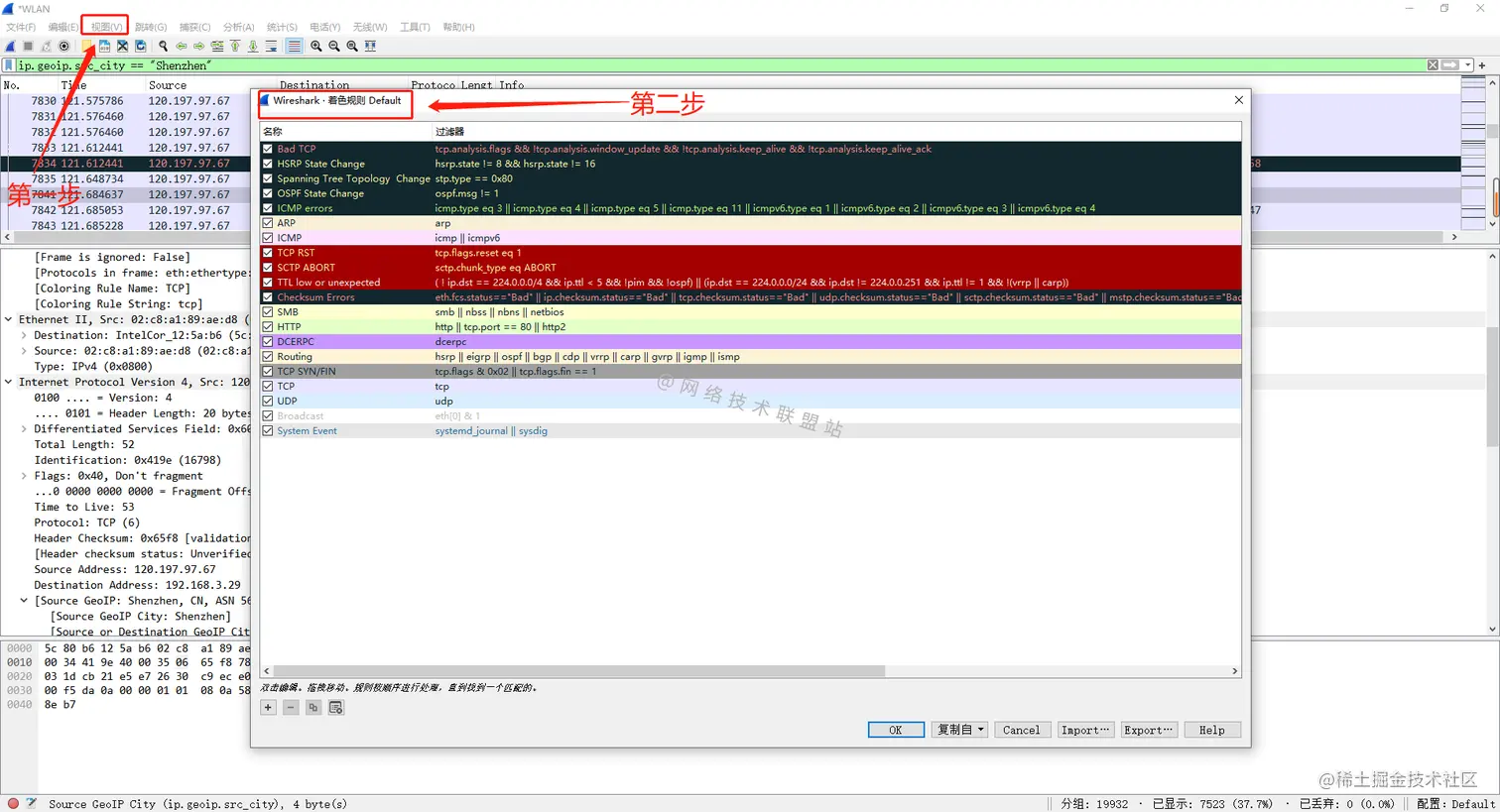

网上也有介绍WireShark会话着色规则的,不过都不是很全面。 想要看到最全的默认着色规则,需要这样:

Wireshark 中有两种类型的过滤器:第一个是捕获过滤器,另一个是显示过滤器。 捕获过滤器 捕获过滤器在启动捕获操作之前建立,参数只记录和存储用户想要分析的流量,一旦捕获操作开始,就不可能修改这种类型的过滤器。 显示过滤器 显示过滤器包含适用于所有捕获数据包的参数,可以在启动捕获操作之前设置此类过滤器,然后再调整或取消它,还可以在操作进行时建立它,显示过滤器将数据保存在跟踪缓冲区中,隐藏用户不感兴趣的流量并仅显示用户希望查看的信息。 Wireshark 有非常丰富的内置过滤器库,可帮助用户更好地监控他们的网络,想要使用Wireshark过滤器,可以在Wireshark工具栏下方输入相关规则: ❗❗❗ 注意:确保输入任何过滤器时显示过滤器背景为绿色,否则过滤器无效! 有效的过滤器: 无效的过滤器:

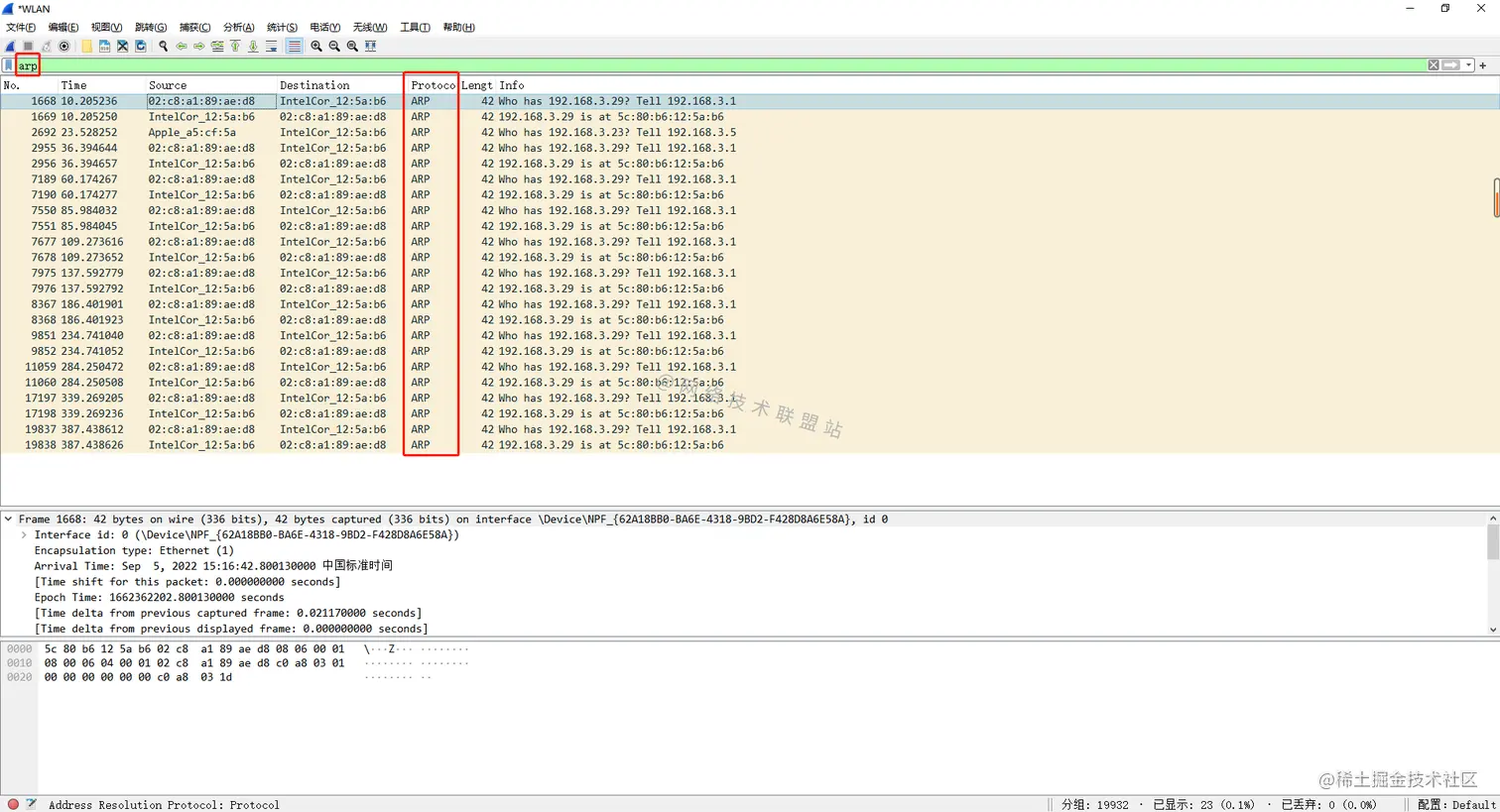

显示 ARP 流量: arp

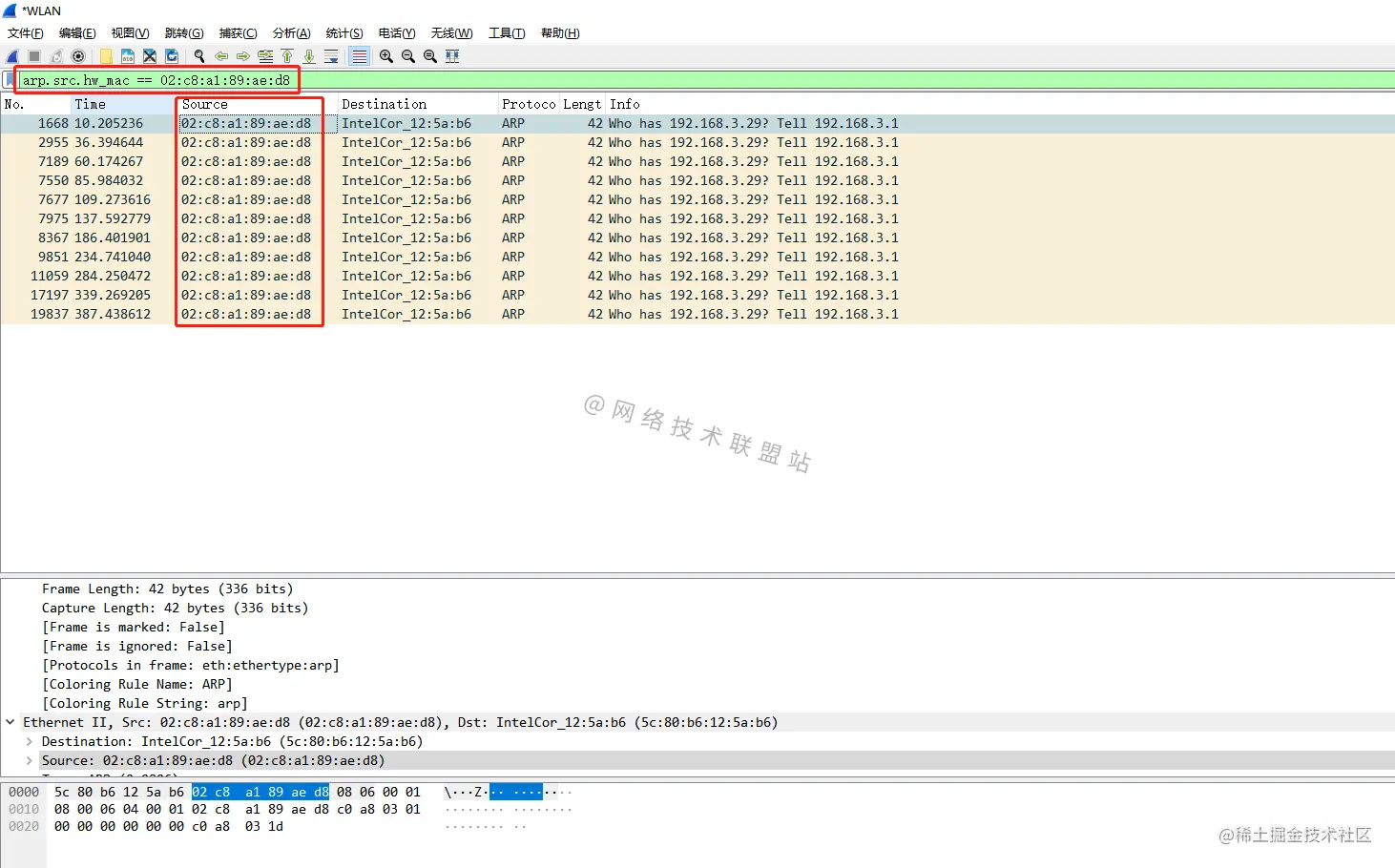

arp.src.hw_mac == 02:c8:a1:89:ae:d8

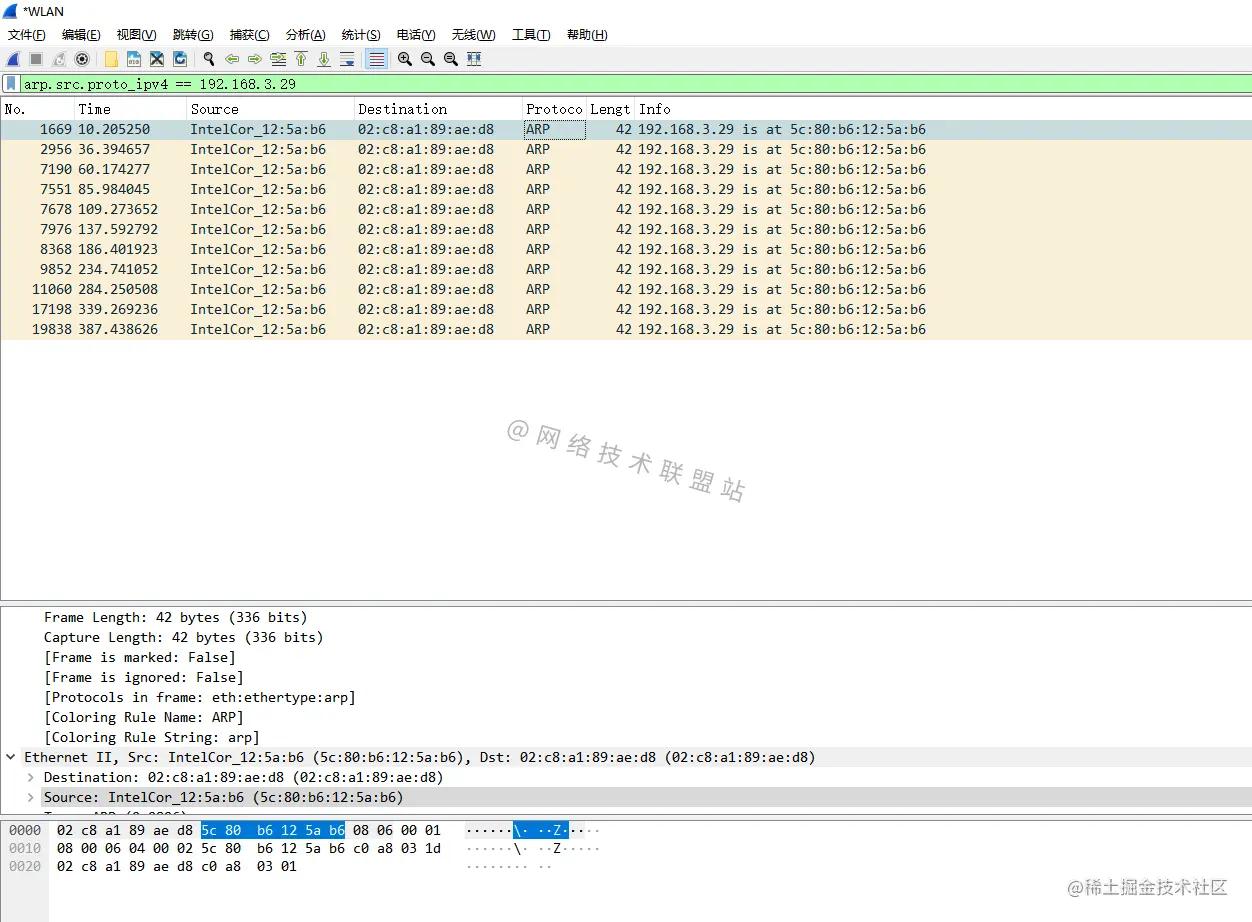

显示从 IP 地址为192.168.3.29的设备发送的 ARP 协议帧: arp.src.proto_ipv4 == 192.168.3.29

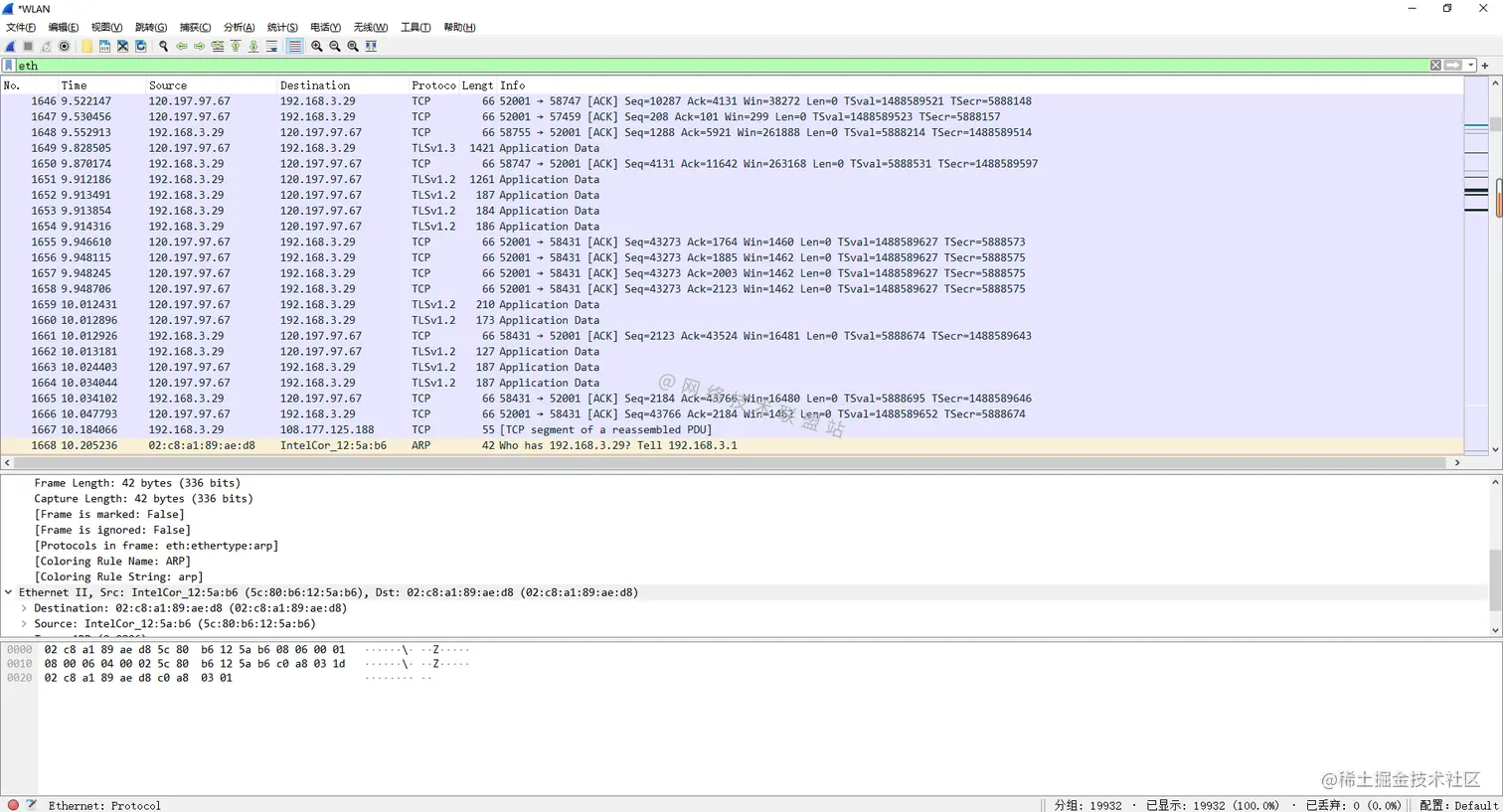

eth

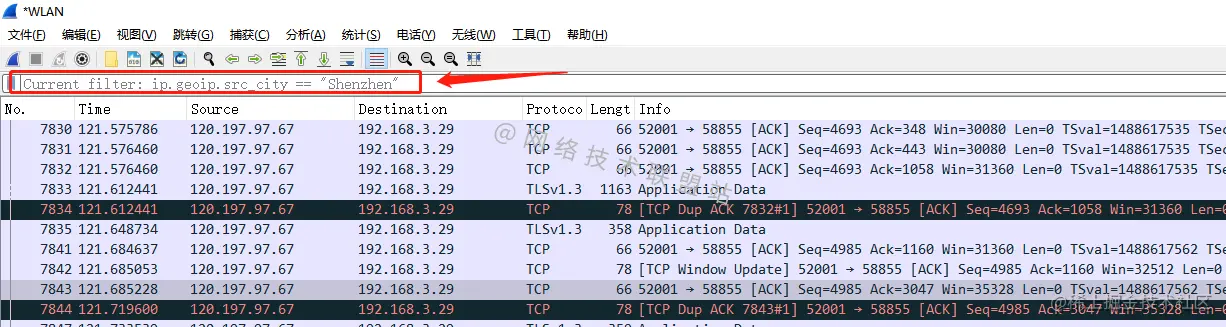

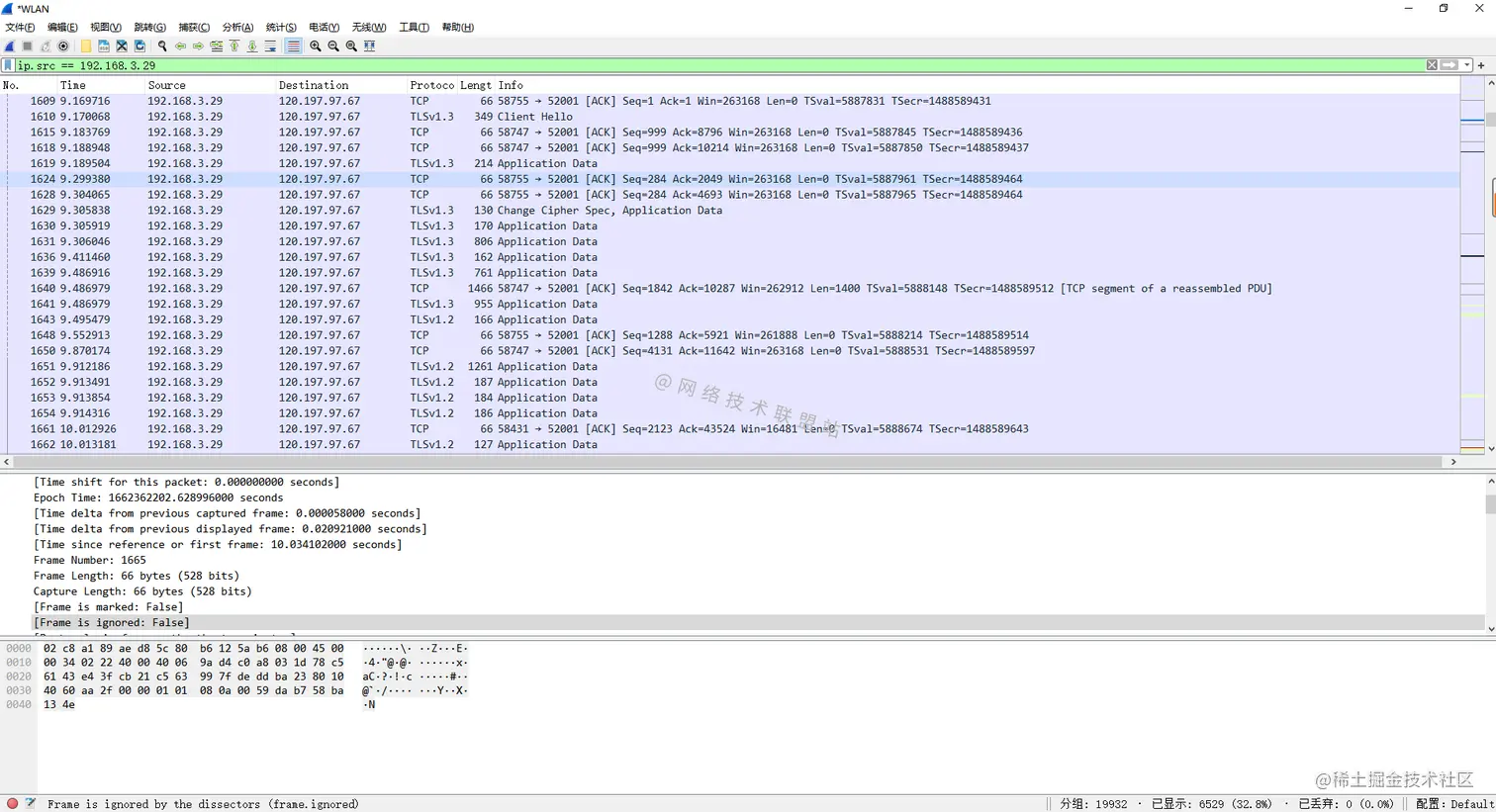

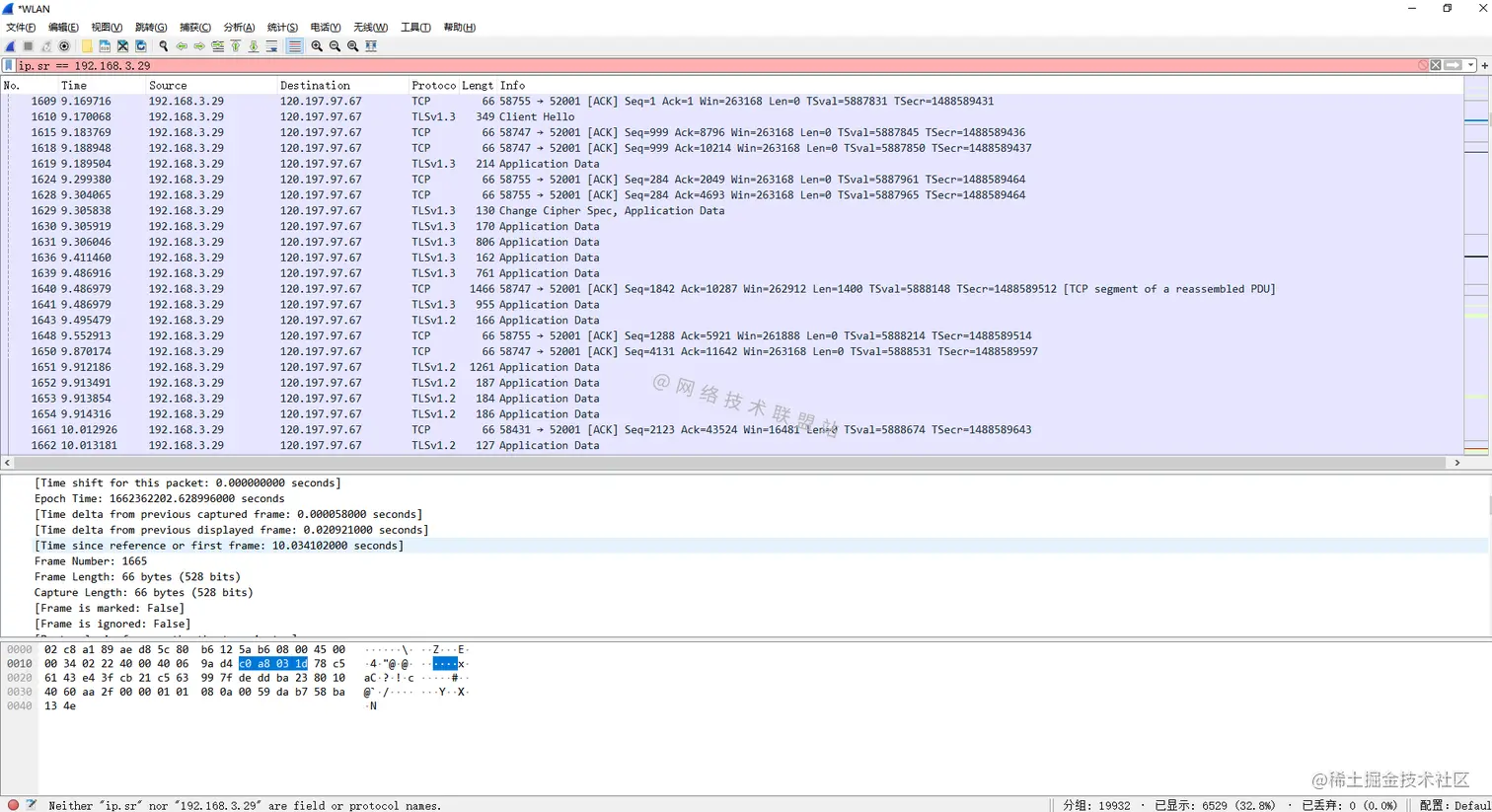

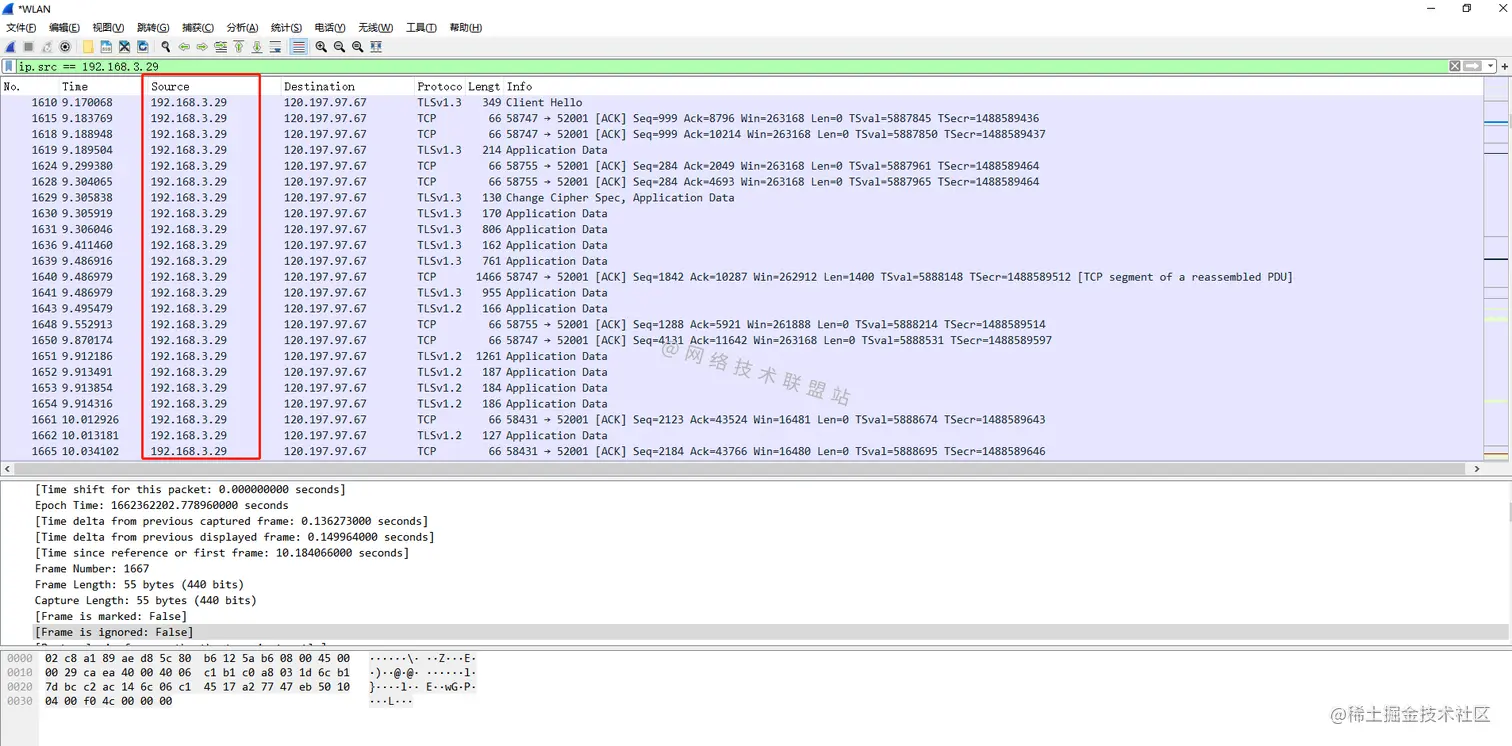

源 IP 地址: ip.src == 192.168.3.29

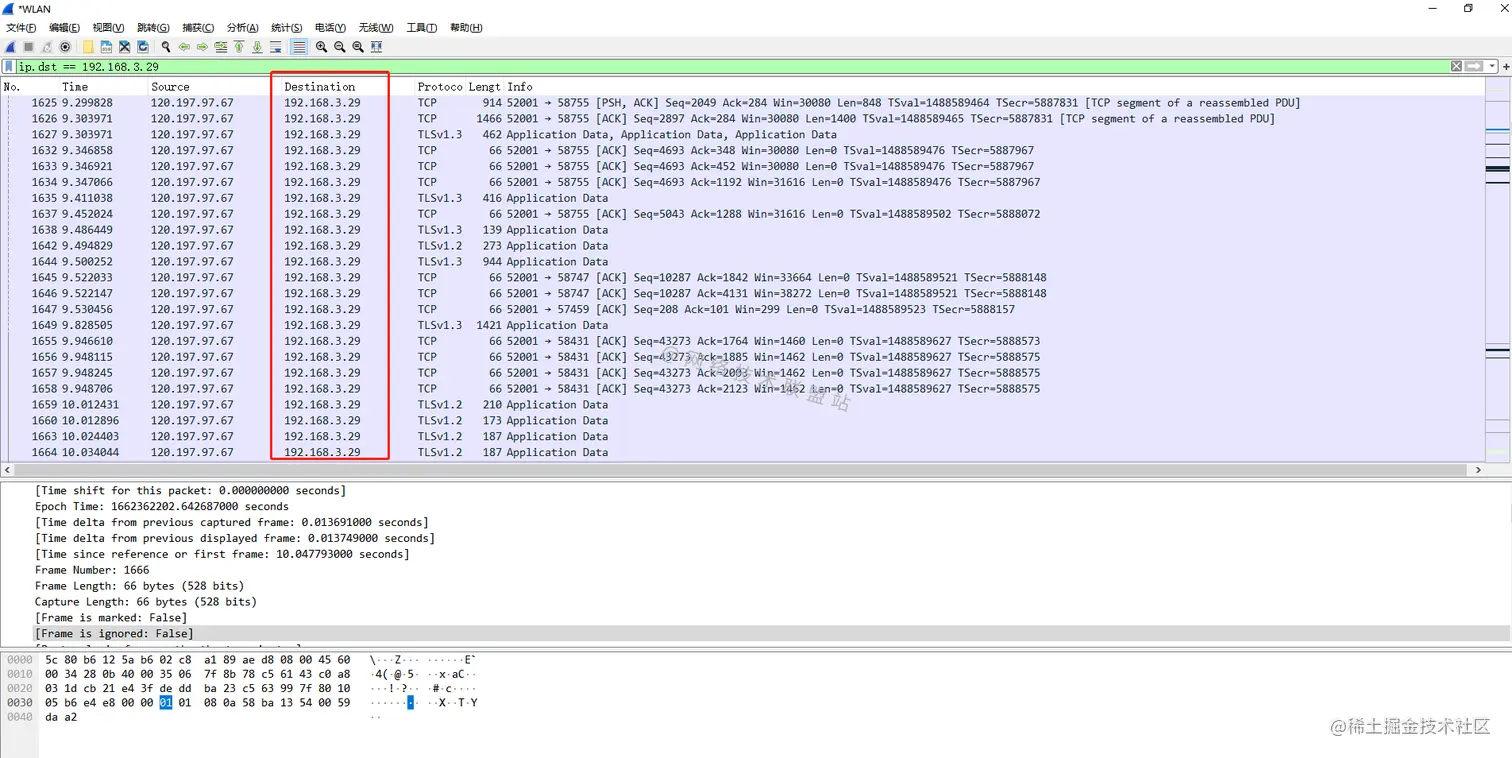

ip.dst == 192.168.3.29

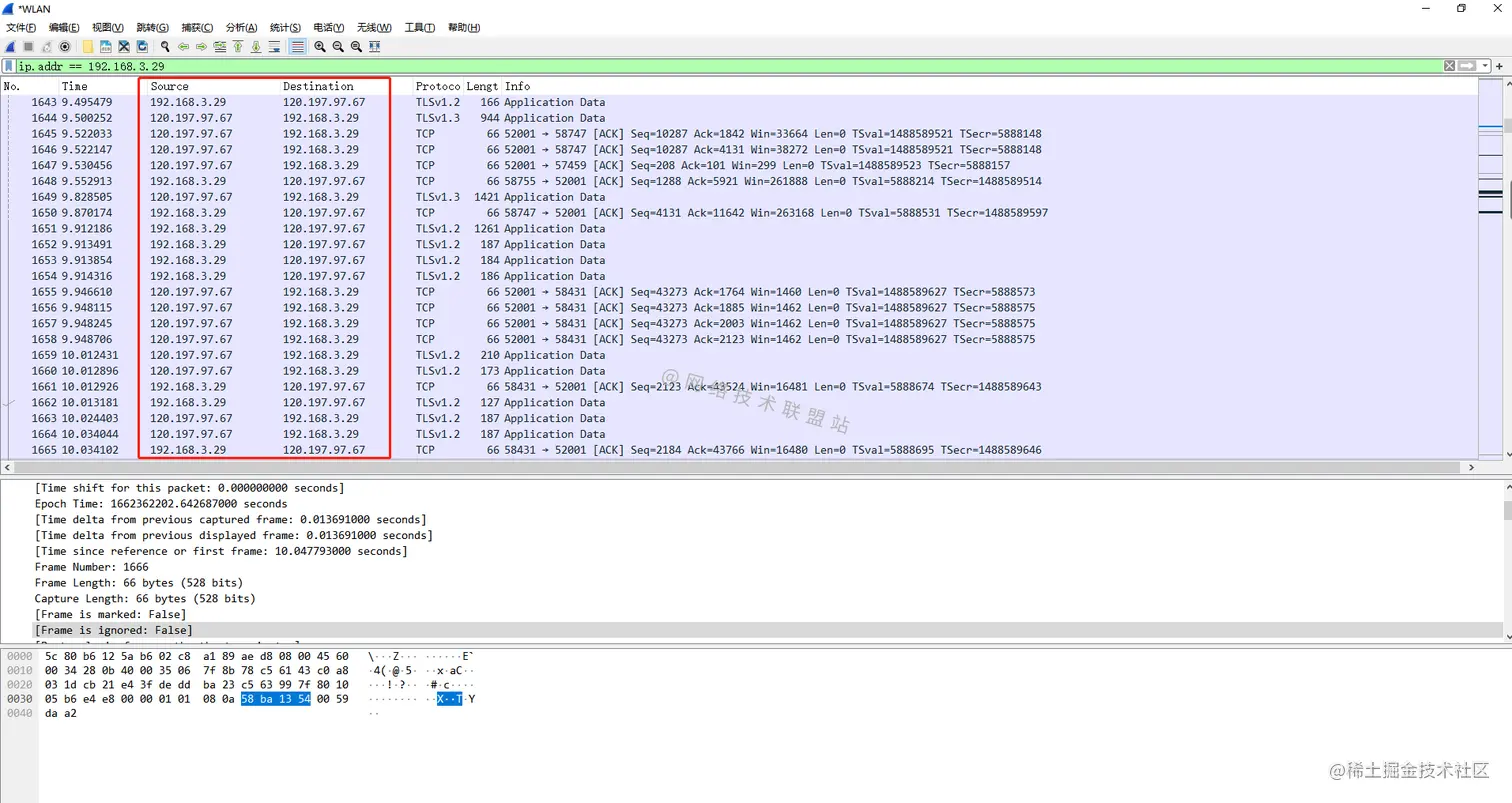

ip.addr == 192.168.3.29

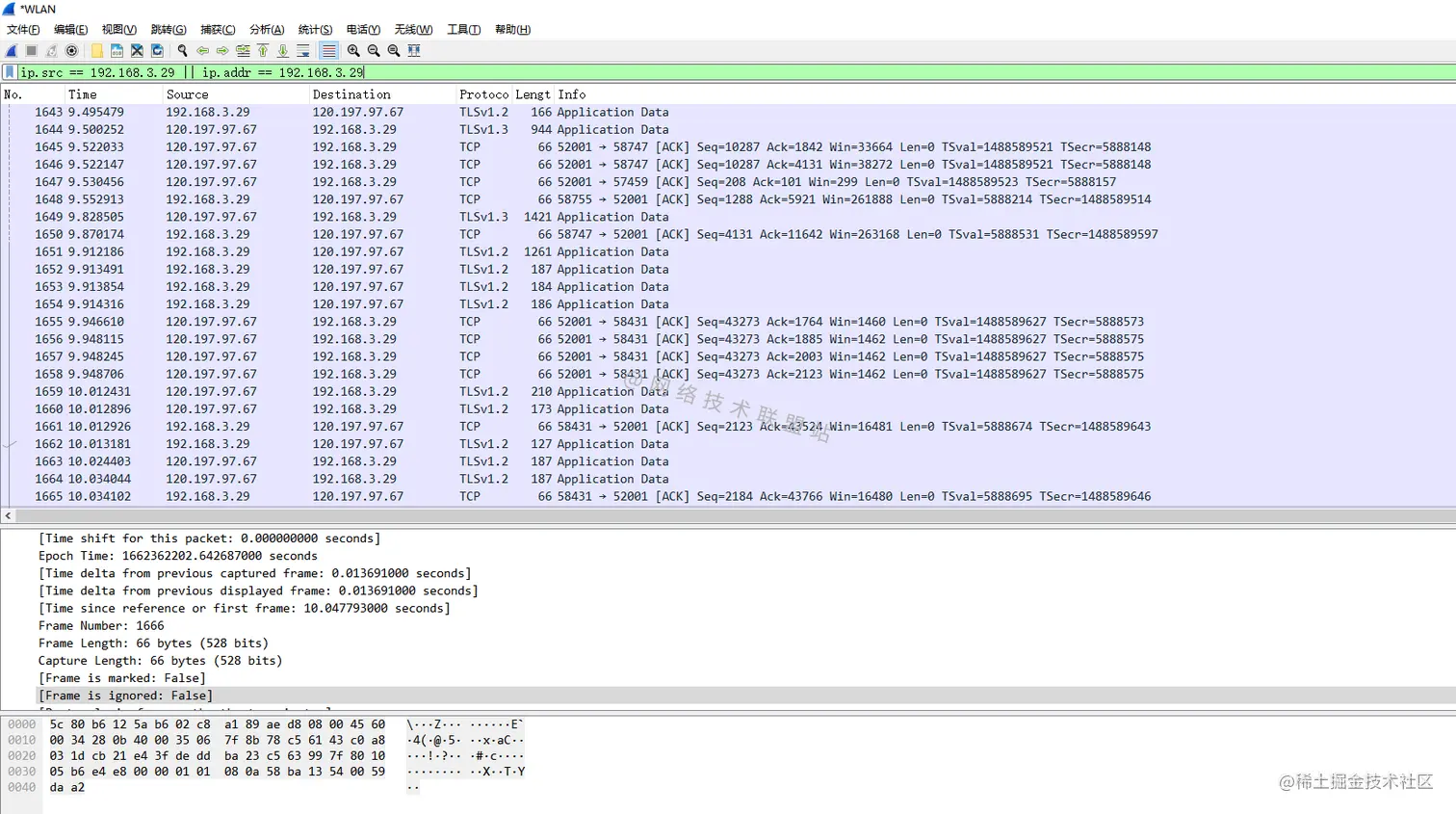

ip.src == 192.168.3.29 || ip.addr == 192.168.3.29

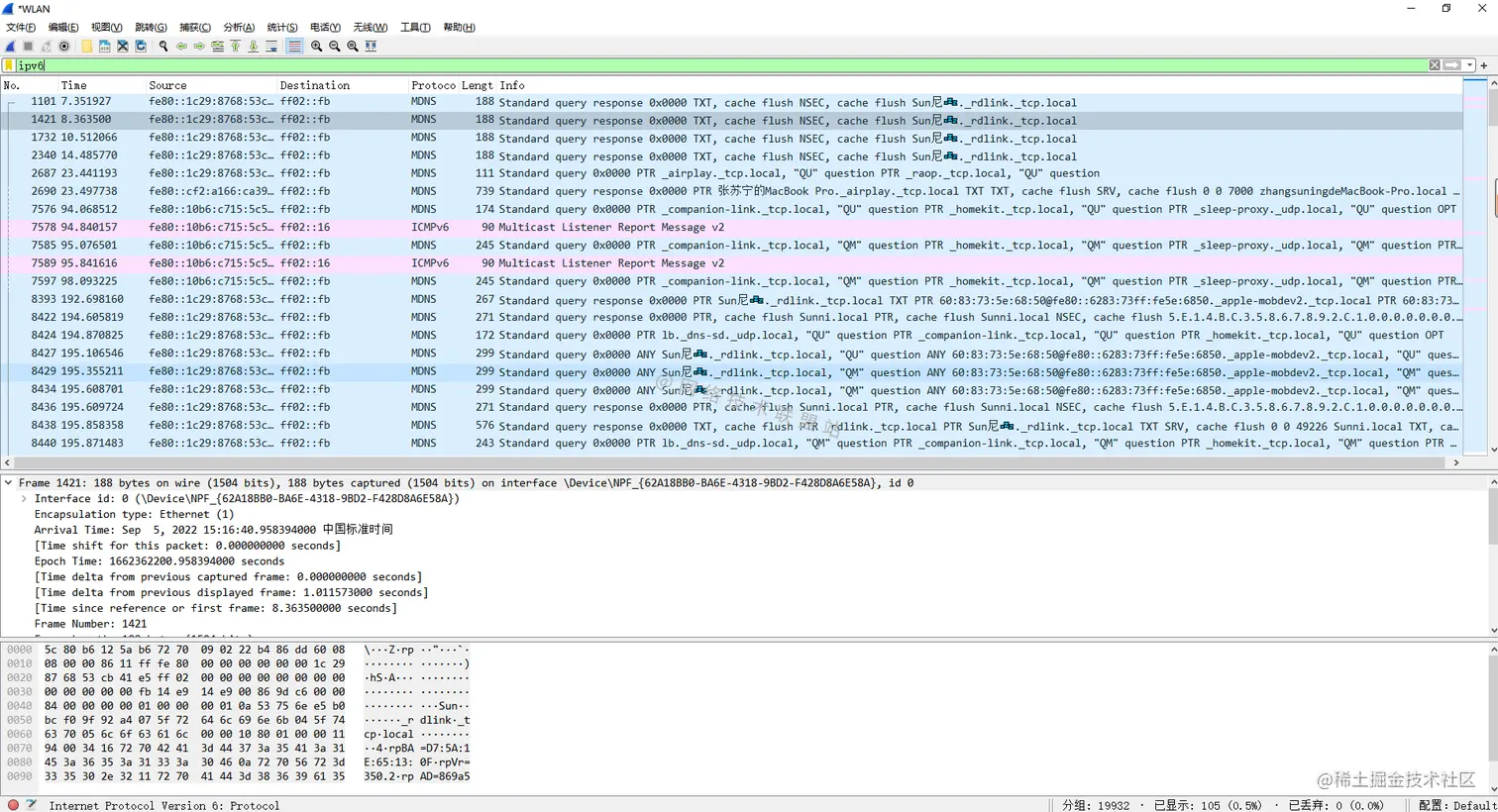

💡 Tip:两者是一个效果,||是或者的意思 显示 IPv6 流量: ipv6

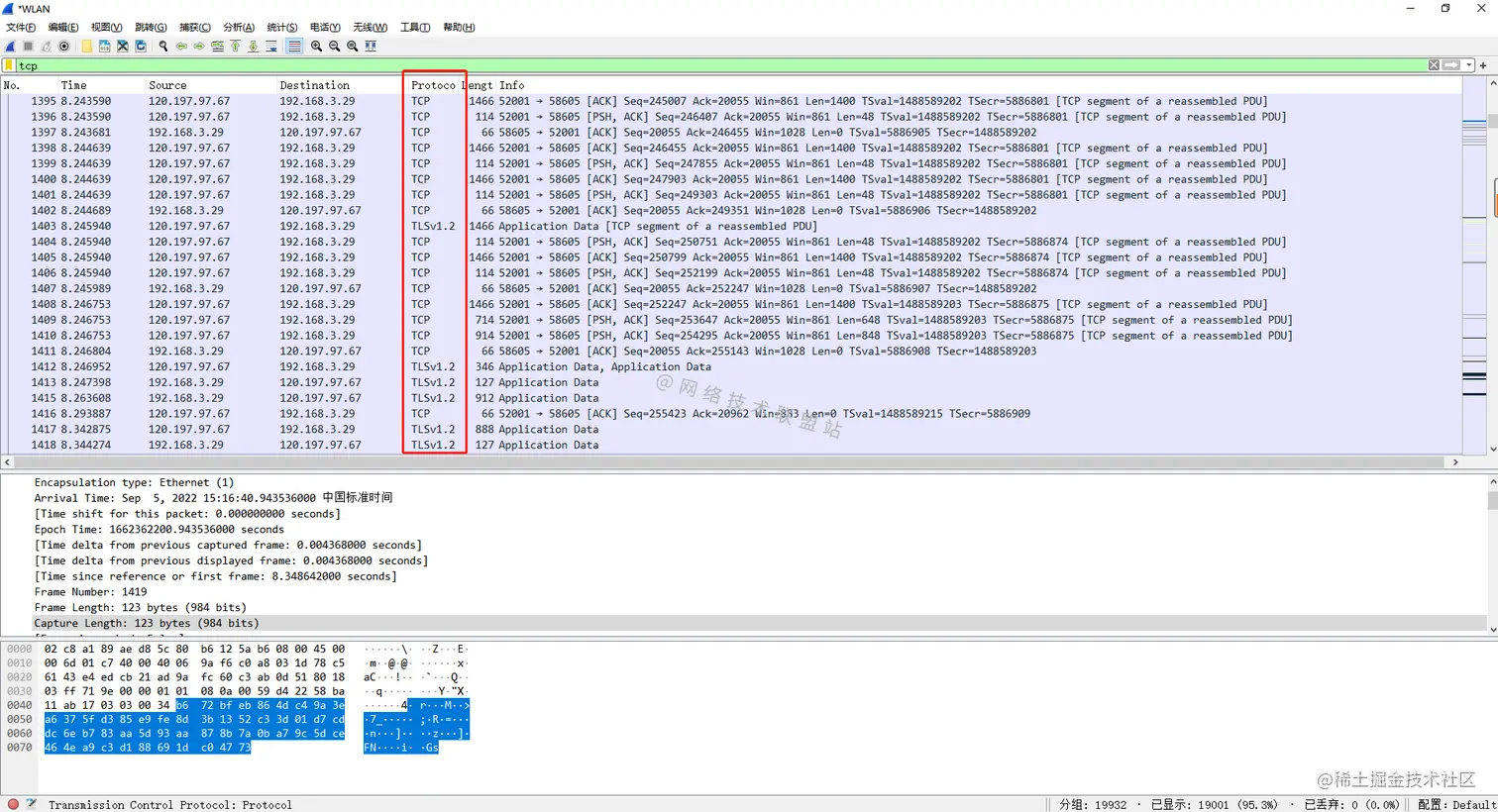

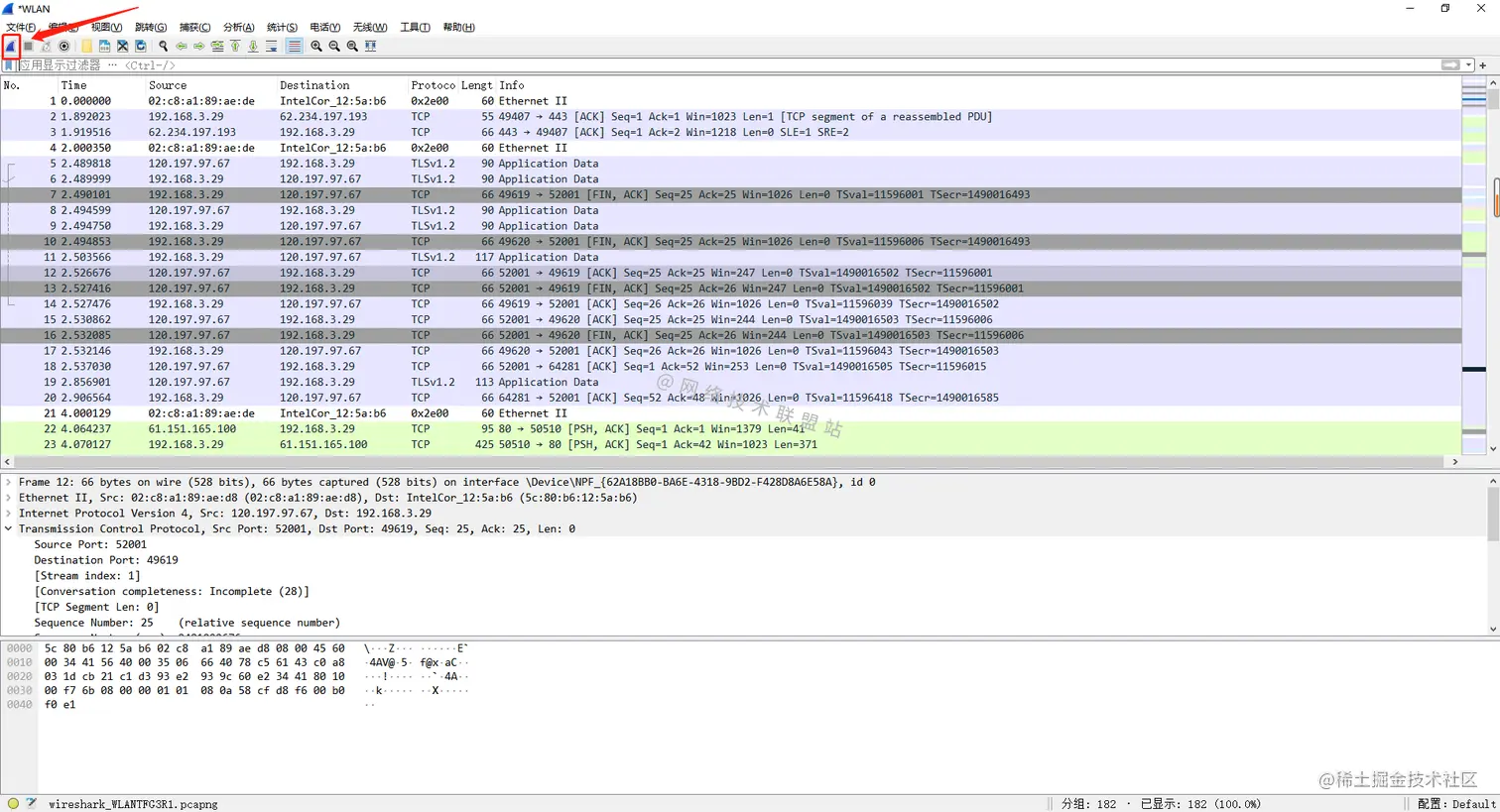

查看 TCP 流量: tcp

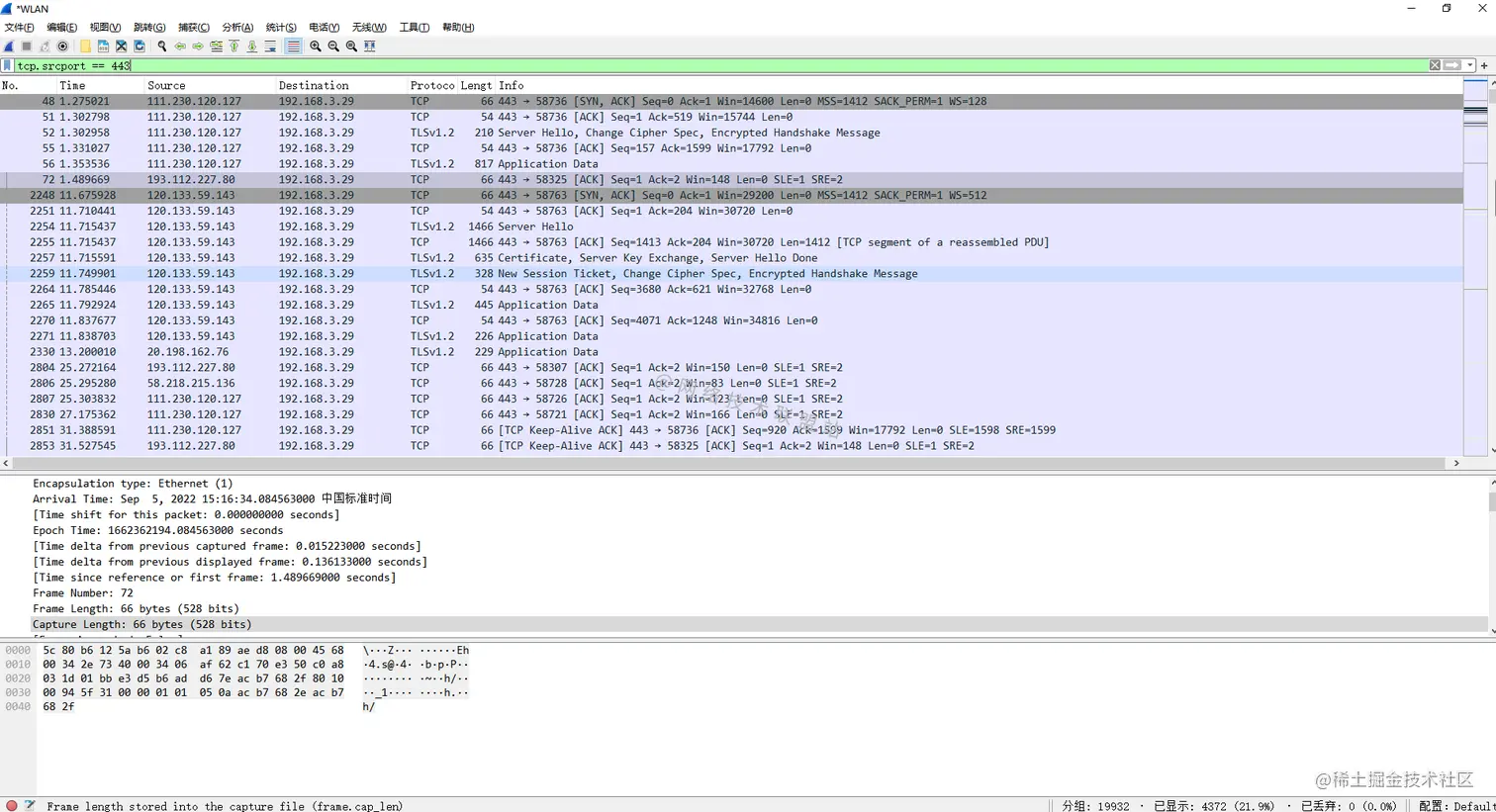

tcp.srcport == 443

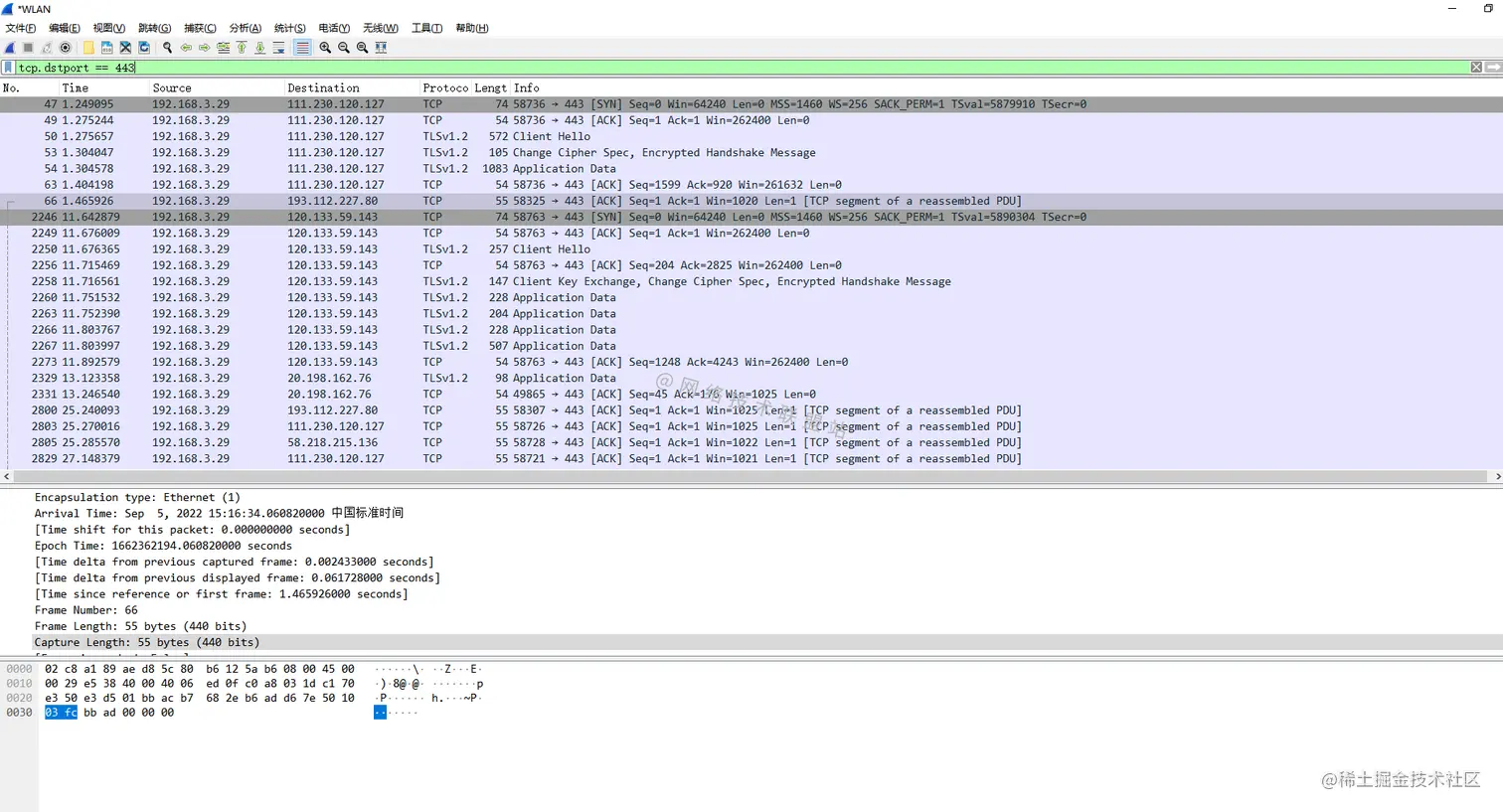

tcp 目的端口 443 的流量: tcp.dstport == 443

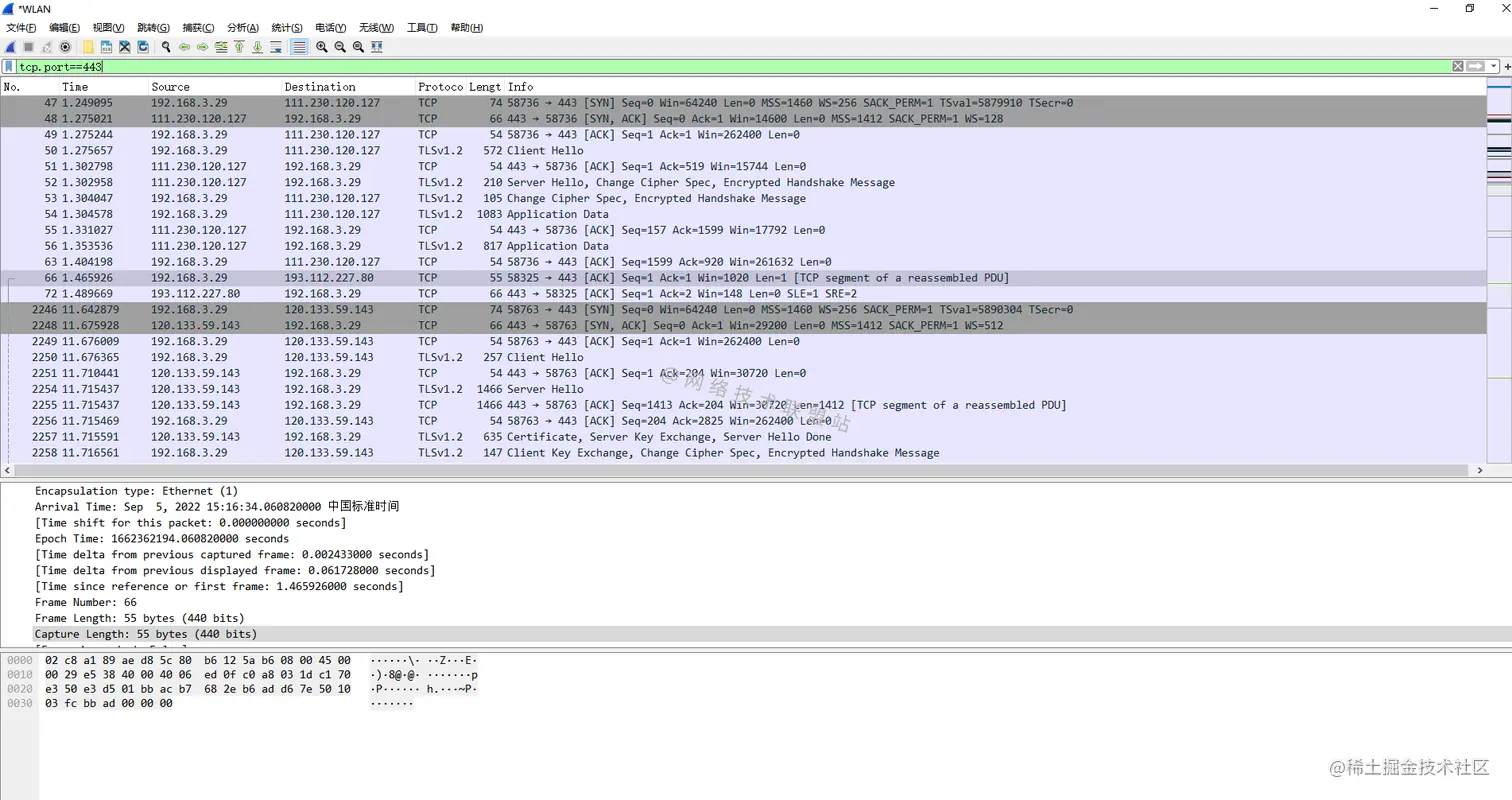

tcp.port==443

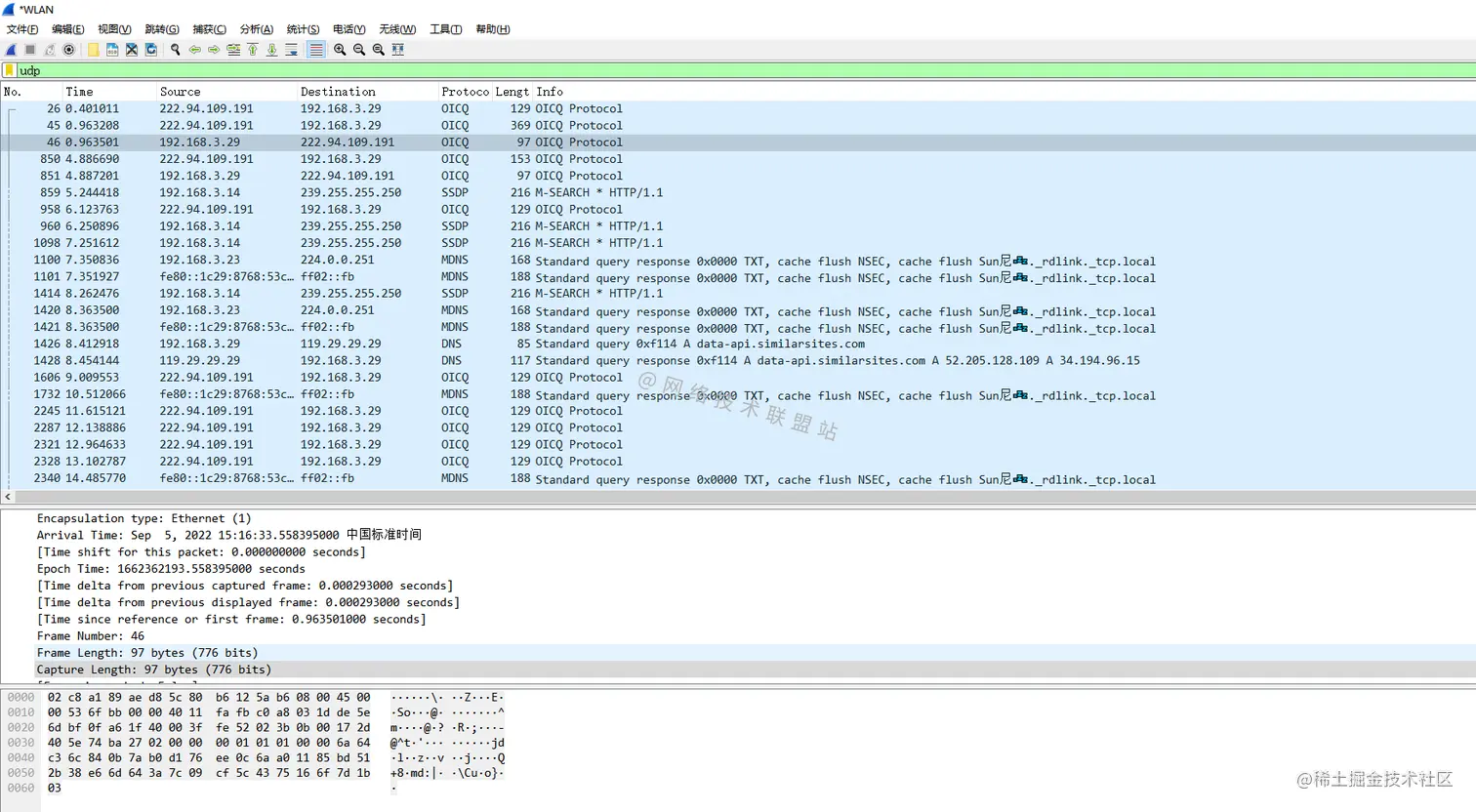

tcp.srcport == 443 || tcp.dstport == 443 查看 UDP 流量: udp

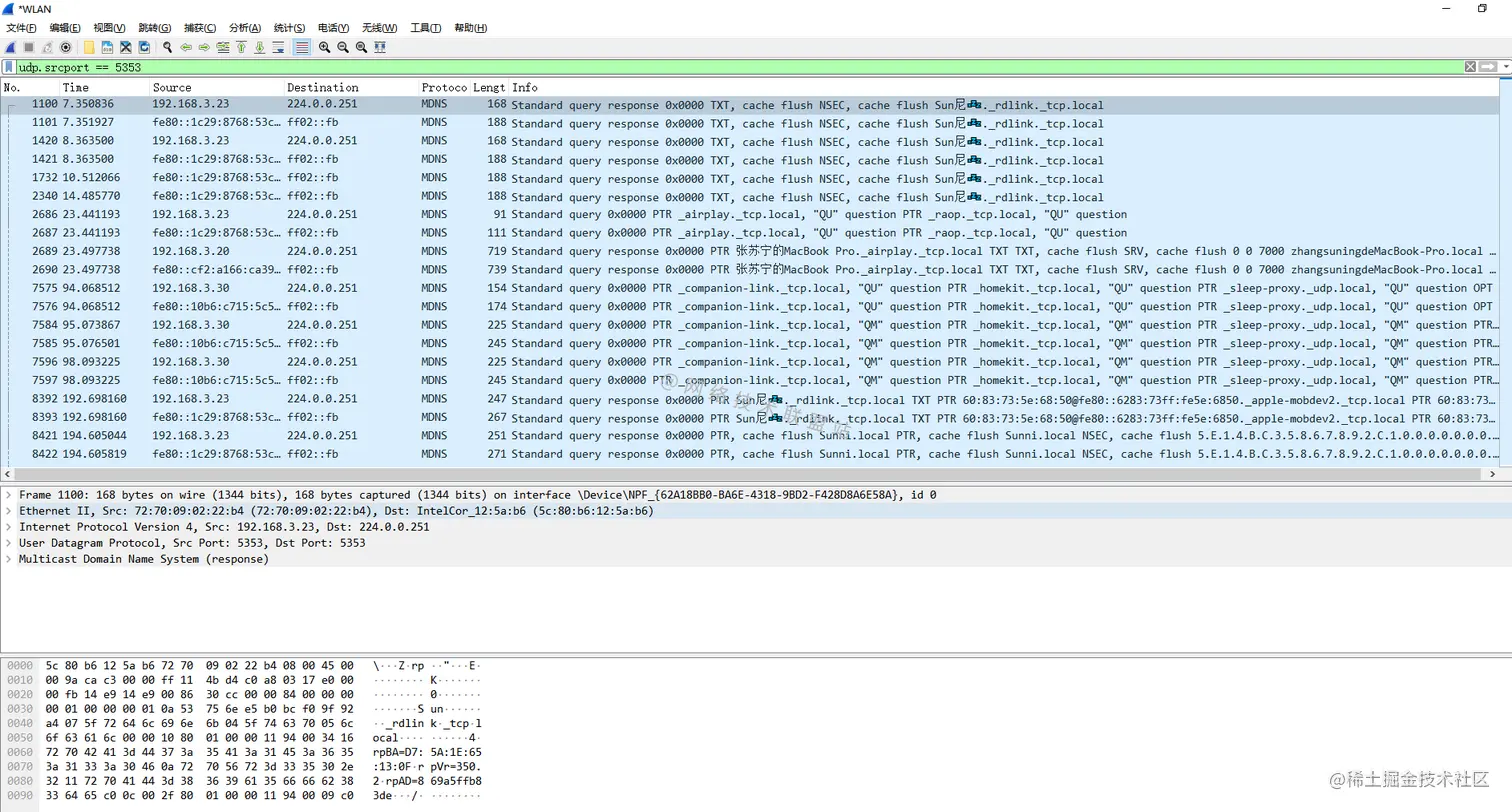

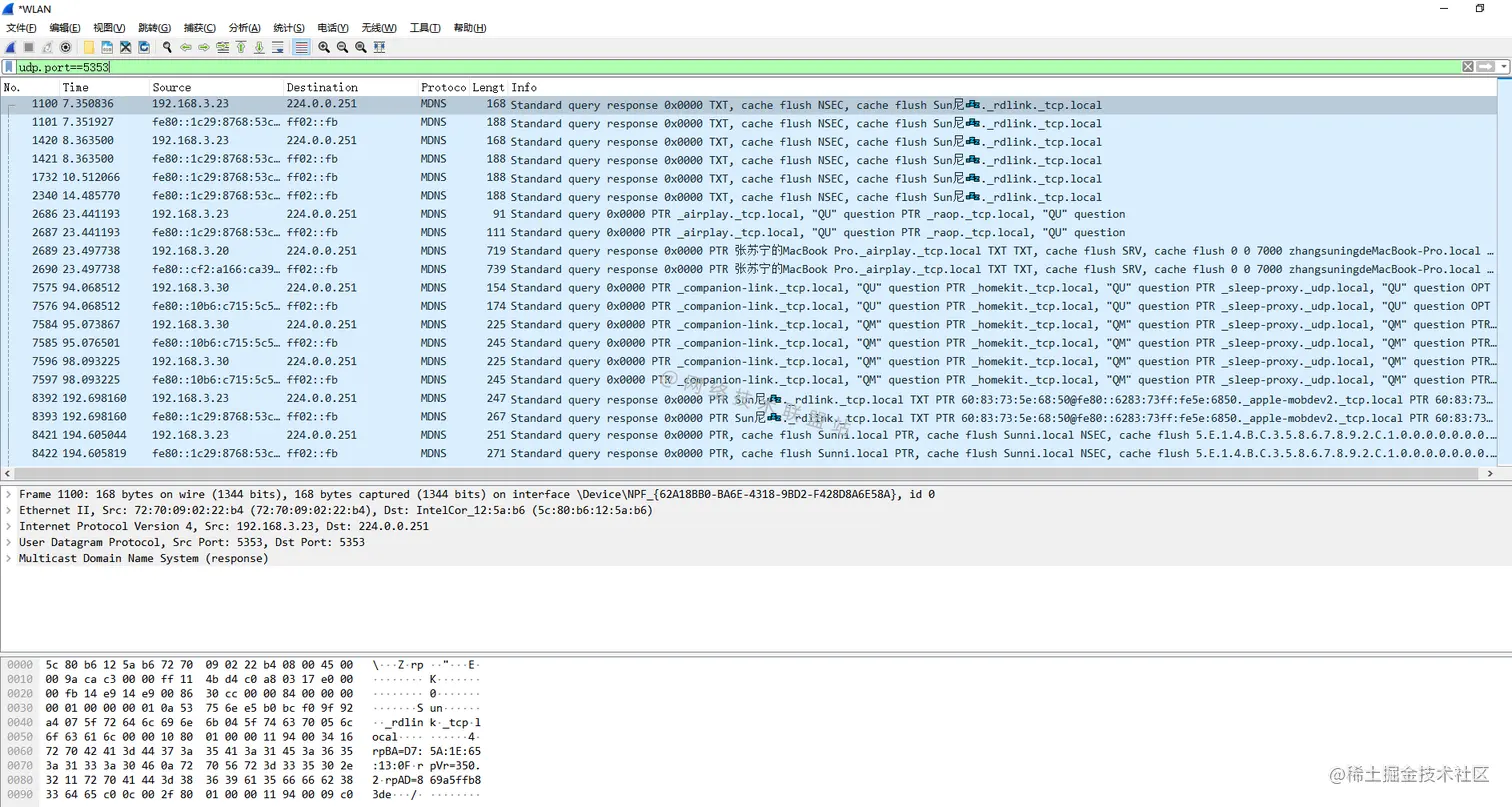

udp.srcport == 5353

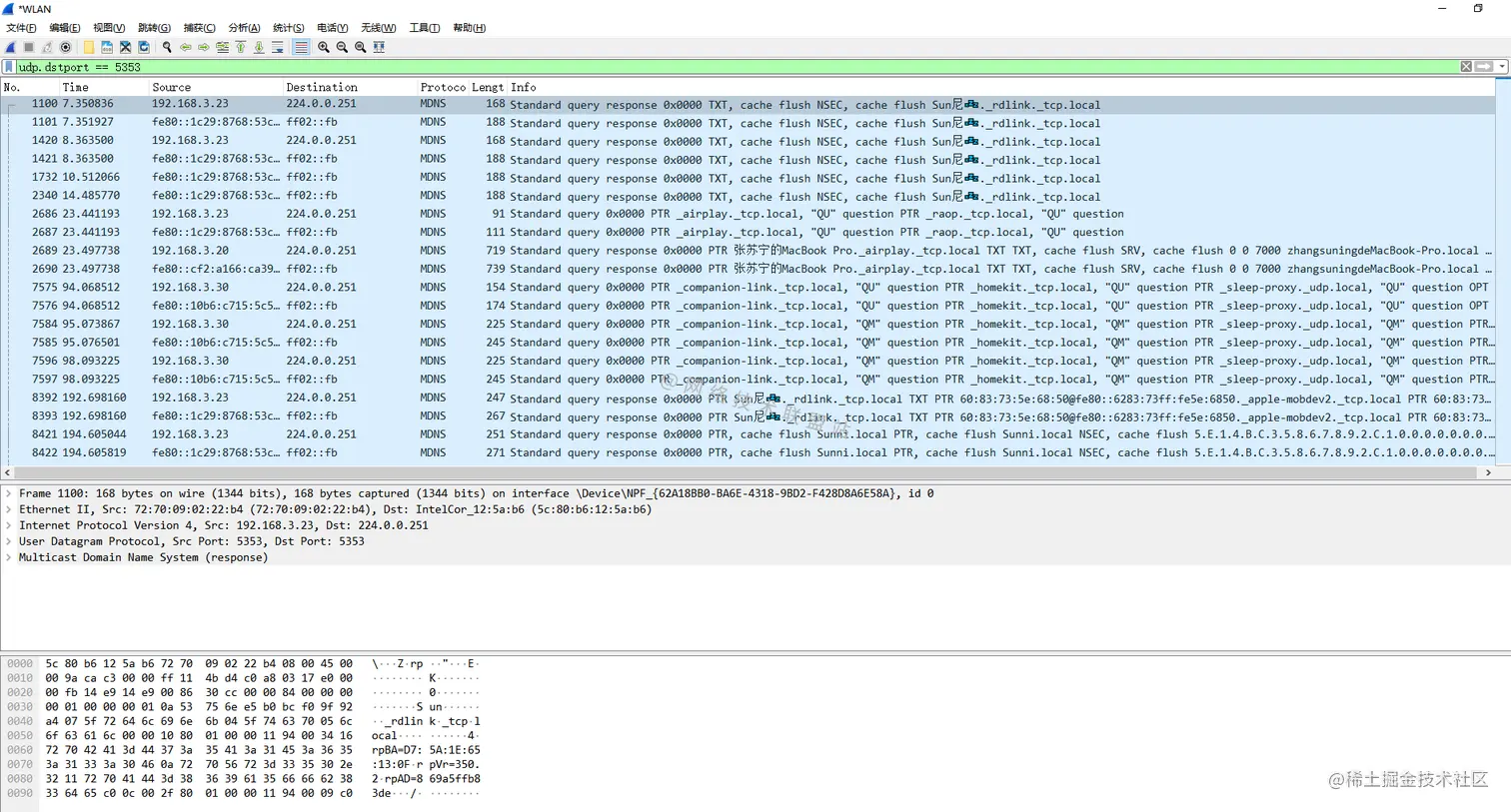

udp.dstport == 5353

udp.port==5353

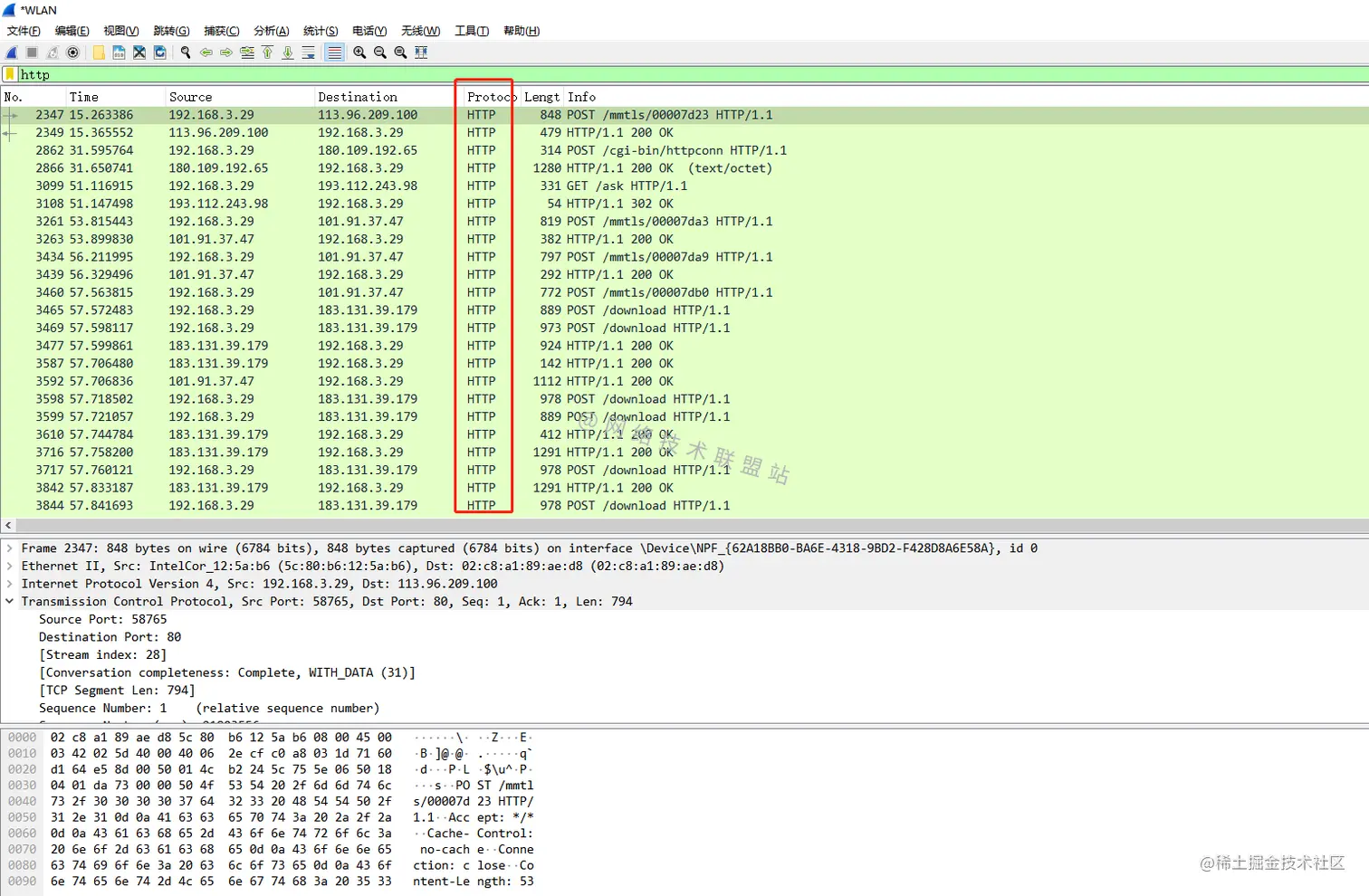

udp.srcport == 5353 || udp.dstport == 5353 3.6.4 应用层协议查看 HTTP 流量: http

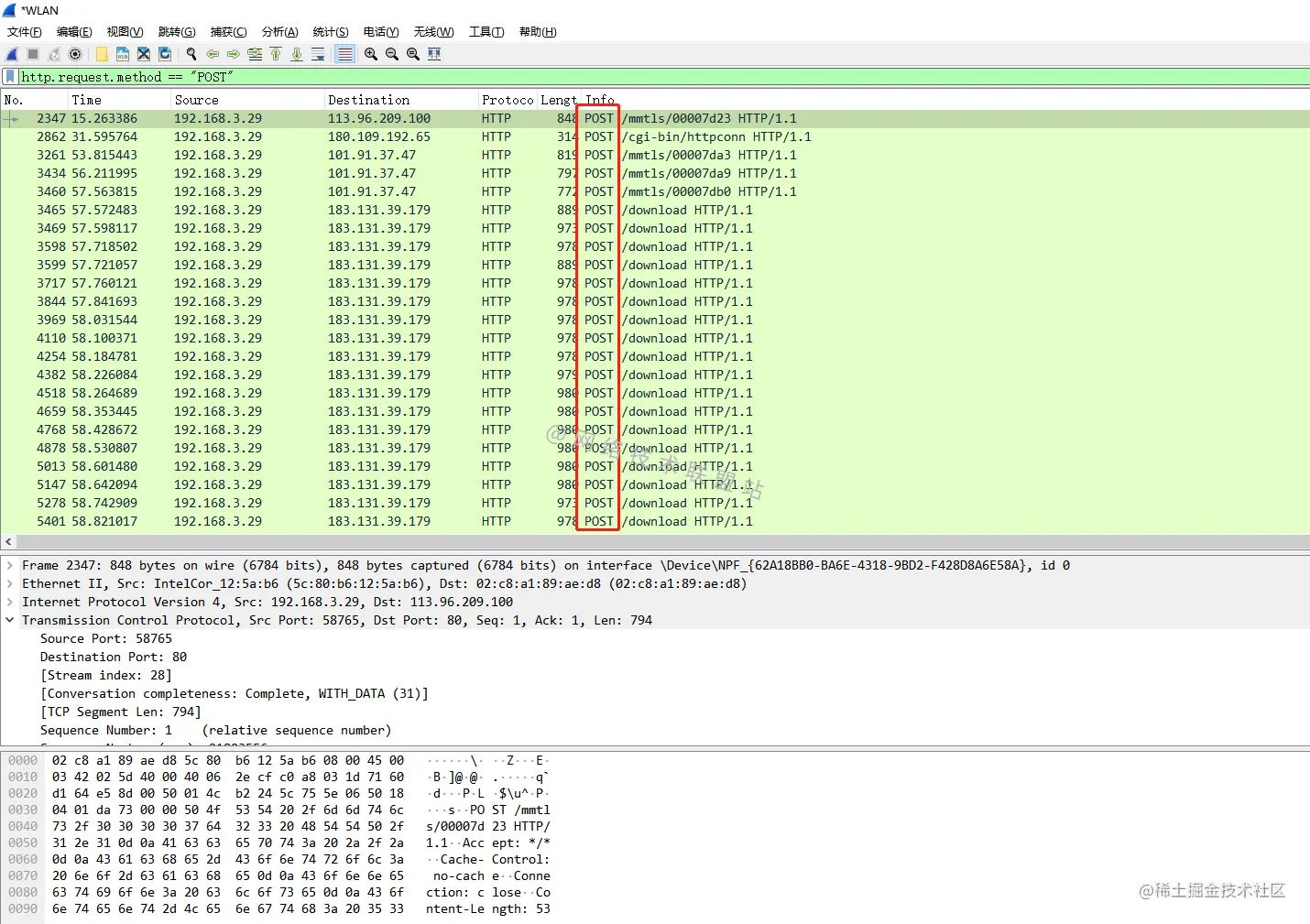

http.requesthod == “POST”

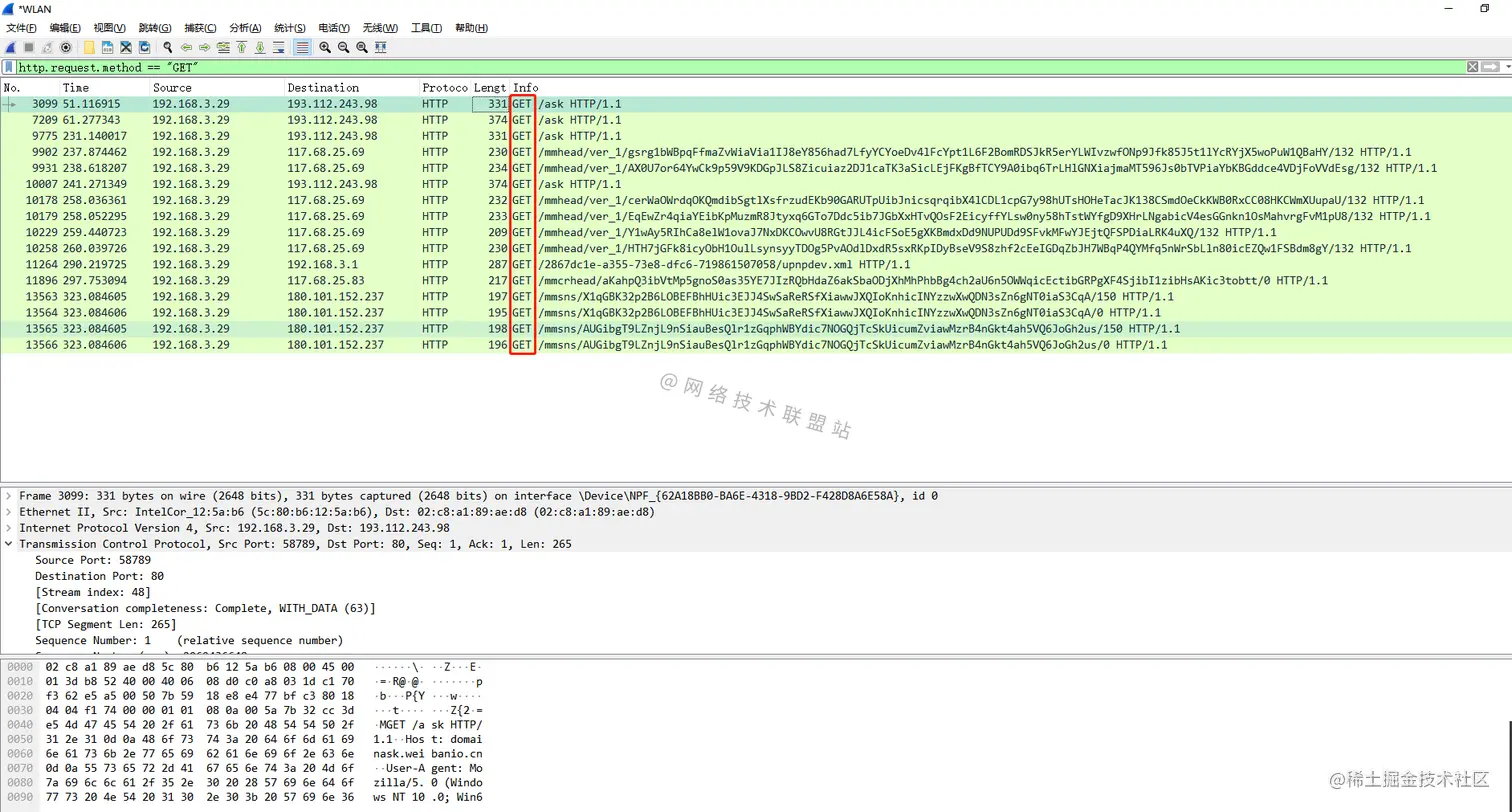

http.requesthod == “GET”

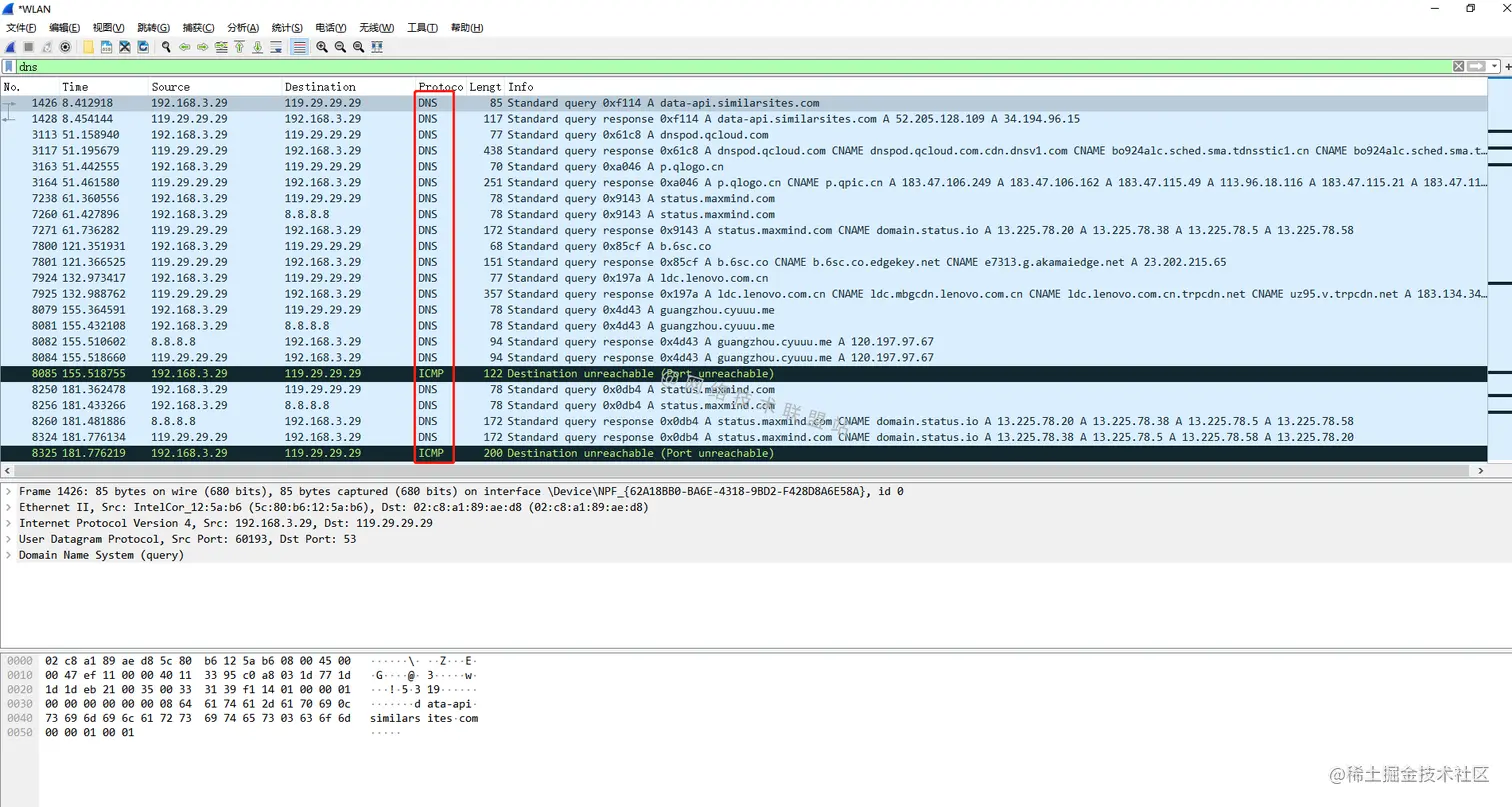

dns

我们在抓完一段时间的包后想要保存抓包过程,我们可以在停止抓包后Ctrl + S进行保存,或者点击开始抓包,会提示你是否保存: WireShark是一个非常好用、强大的工具,对于平时抓包分析十分有帮助,而且应用广泛,在IT领域几乎是家喻户晓,本文从WireShark基本介绍、WireShark下载与安装、WireShark 的使用三个方面对WireShark进行了详细展开,希望本文对您有所帮助. 点击此处即可获得282G网络安全学习资料(学习路线图|工具安装包|视频教程|面试题) |

【本文地址】

WireShark官网

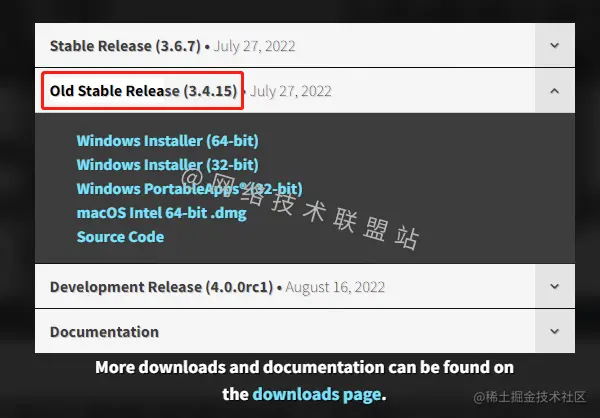

WireShark官网 WireShark界面 我们看到WireShark下载有windows系统的、mac系统的以及Linux系统的,我们这里以Windows系统为例,点击【Windows Installer (64-bit)】。 这里下载的是最新版本即3.6.7版本,如果你想下载旧版本的,可以点击下载界面下的【Old Stable Release】:

WireShark界面 我们看到WireShark下载有windows系统的、mac系统的以及Linux系统的,我们这里以Windows系统为例,点击【Windows Installer (64-bit)】。 这里下载的是最新版本即3.6.7版本,如果你想下载旧版本的,可以点击下载界面下的【Old Stable Release】: WireShark旧版本

WireShark旧版本

WireShark 安装成功

WireShark 安装成功 选择监听的网络

选择监听的网络 无线网WAN

无线网WAN

开始抓包

开始抓包

清空抓包列表

清空抓包列表 得到这样的界面:

得到这样的界面:

这样我们就能看到所有的默认着色规则,我们需要记住这些默认的规则,这样的话就能很轻易的判断出每条会话属于什么类的信息。

这样我们就能看到所有的默认着色规则,我们需要记住这些默认的规则,这样的话就能很轻易的判断出每条会话属于什么类的信息。 尽管 Wireshark 拥有全面的过滤功能,但记住这些语法通常会很棘手,因为规则太多了,你压根顾不过来,所以,这里瑞哥给大家介绍一些常用的规则,足够大家平时使用了,至于遇到一些特殊场景的规则,谷歌一下就行。

尽管 Wireshark 拥有全面的过滤功能,但记住这些语法通常会很棘手,因为规则太多了,你压根顾不过来,所以,这里瑞哥给大家介绍一些常用的规则,足够大家平时使用了,至于遇到一些特殊场景的规则,谷歌一下就行。 有效的过滤器

有效的过滤器 无效的过滤器

无效的过滤器 显示从 MAC 地址为02:c8:a1:89:ae:d8的设备发送的 ARP 协议帧:

显示从 MAC 地址为02:c8:a1:89:ae:d8的设备发送的 ARP 协议帧:

显示以太网流量:

显示以太网流量:

目标 IP 地址:

目标 IP 地址: 指定 IP 地址,不论其是源ip还是目的ip:

指定 IP 地址,不论其是源ip还是目的ip: 也可以使用:

也可以使用:

tcp 源端口 443 的流量:

tcp 源端口 443 的流量:

tcp 指定端口443的流量,不论其是源端口还是目的端口:

tcp 指定端口443的流量,不论其是源端口还是目的端口: 其等价过滤表达式和ip地址一样用||连接:

其等价过滤表达式和ip地址一样用||连接: udp 源端口 5353 的流量:

udp 源端口 5353 的流量: udp 目的端口 5353 的流量:

udp 目的端口 5353 的流量: udp 指定端口5353的流量,不论其是源端口还是目的端口:

udp 指定端口5353的流量,不论其是源端口还是目的端口: 其等价过滤表达式和ip地址一样用||连接:

其等价过滤表达式和ip地址一样用||连接: 查看 HTTP POST请求 流量:

查看 HTTP POST请求 流量: 查看 HTTP GET请求 流量:

查看 HTTP GET请求 流量: 查看所有 DNS 请求和响应:

查看所有 DNS 请求和响应:

一旦保存成功,会在指定目录生成一个后缀名为.pcapng的抓包文件:

一旦保存成功,会在指定目录生成一个后缀名为.pcapng的抓包文件:  我们可以想要查看抓包过程或者报文的时候选择双击它:

我们可以想要查看抓包过程或者报文的时候选择双击它: