| APP渗透 之 脱壳 | 您所在的位置:网站首页 › app渗透测试流程 › APP渗透 之 脱壳 |

APP渗透 之 脱壳

|

前言:随着人们安全意识越来越加强,很多开发者逐渐开始加shell也就是壳,所以脱壳/砸壳还是很有必要会的。 1.Frida是什么 Frida是一款易用的跨平Hook 工具, Java 层到 Native 层的 Hook 无所不能,是一种 动态 的插桩工具; 静态二进制插桩:在程序执行前插入额外的代码和数据,生成一个永久改变的可执行文件; 动态二进制插桩:在程序运行时实时地插入额外代码和数据,对可执行文件没有任何永久改变; 可以插入代码到原生App 的内存空间中,动态的去监视和修改行为; 原生平台包括Win、Mac、Linux、Android、iOS 全平台; 1、使用frida可以获取进程的信息(模块列表,线程列表,库导出函数); 2、可以拦截指定函数和调用指定函数,可以注入代码; 3、Frida的主要工作方式是将脚本注入到目标新的进程中,而且在执行过程中可以实时看到其中的变化;

2.Frida原理(建议了解一下,否则后续的安装会有些懵c) frida分为两部分,服务端运行在目标机上,通过注入进程的方式来实现劫持应用函数,另一部分运行在系统机器上 1、模拟器端/手机端安装一个frida-server程序 2、启动模拟器端/手机端的frida-server服务,然后把手机端的端口转发到PC端, 3、PC端编写python脚本进行通信,python脚本中需要hook的代码采用javascript语言。

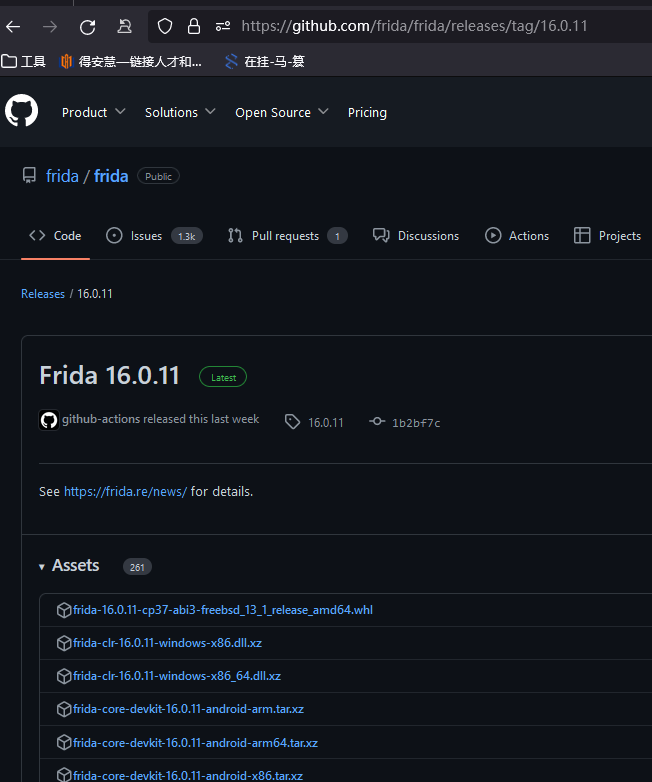

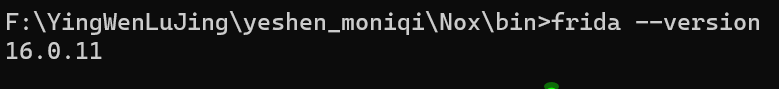

二、Frida下载 注意:需要与模拟器端/手机端的版本相同,否则会出错 1 https://github.com/frida/frida/releases/tag/16.0.11 主机PC端 直接下win 最新版frida-core-devkit-16.0.11-windows-x86_64.exe就行 手机/模拟器 下载同版本的 frida-server-16.0.11-android-x86

2查看版本 frida --version

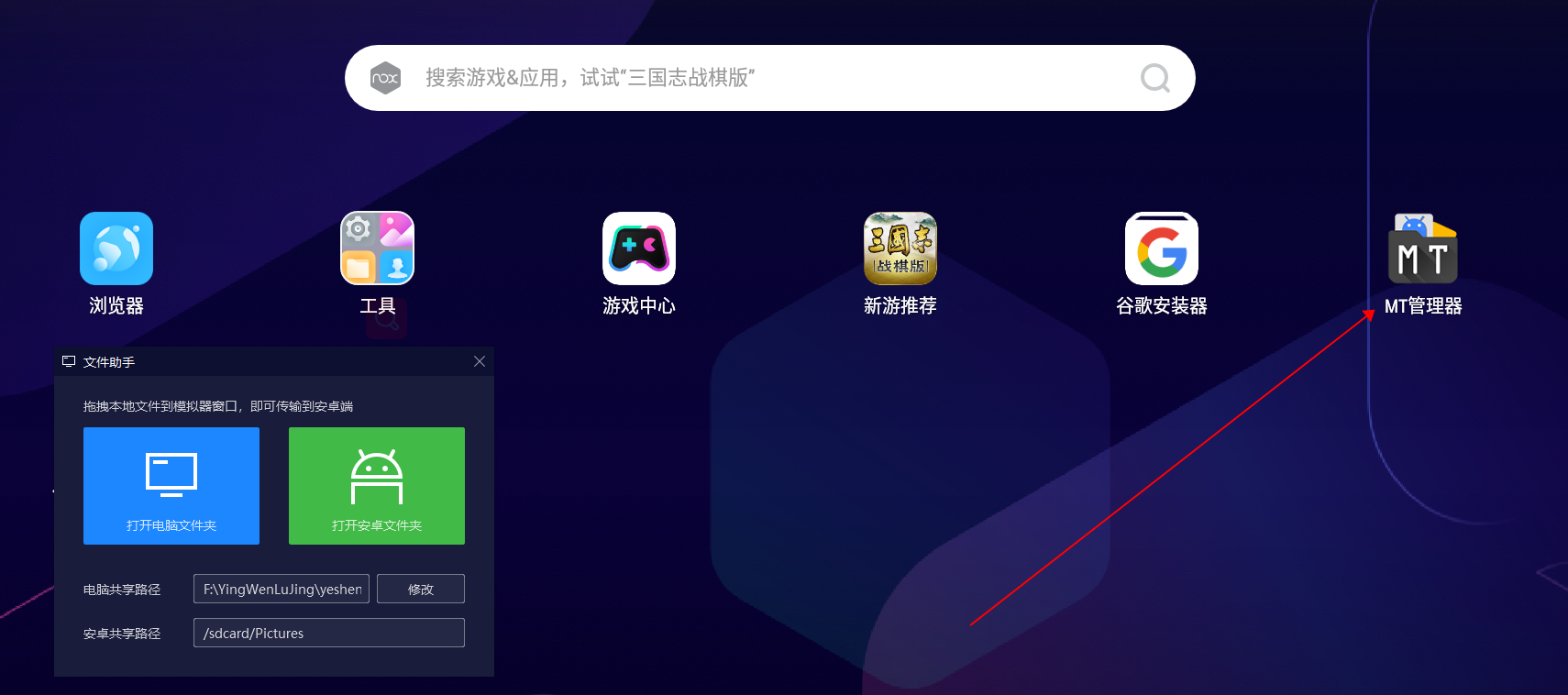

3 夜神模拟器里安装 MT管理器 MT管理器apk下载链接-提取码:pwjj:https://pan.baidu.com/s/1dH-TeB6gChPDYoYpH1aXQg?pwd=pwjj 下载好了直接拖进去 安装

打开MT

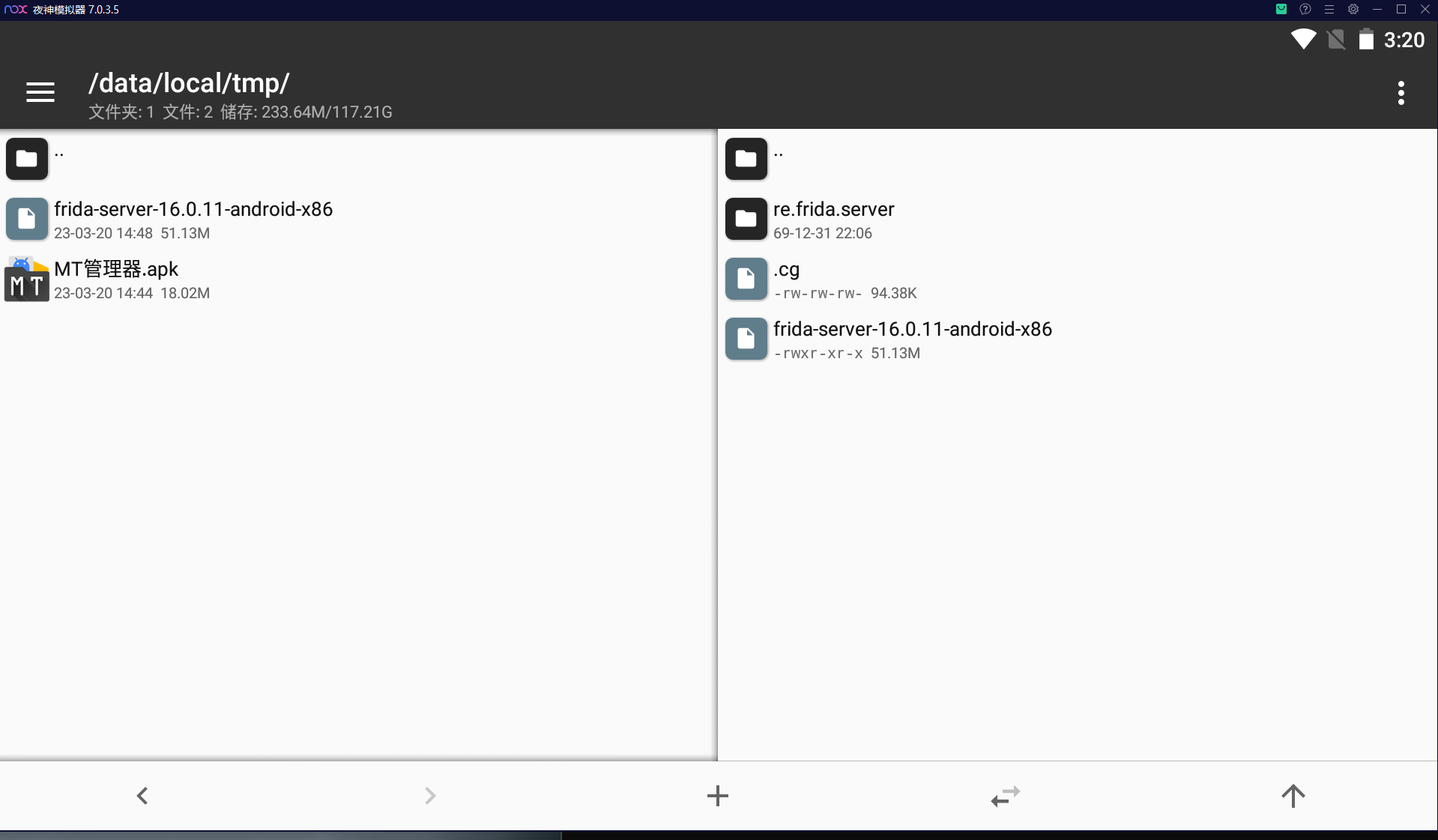

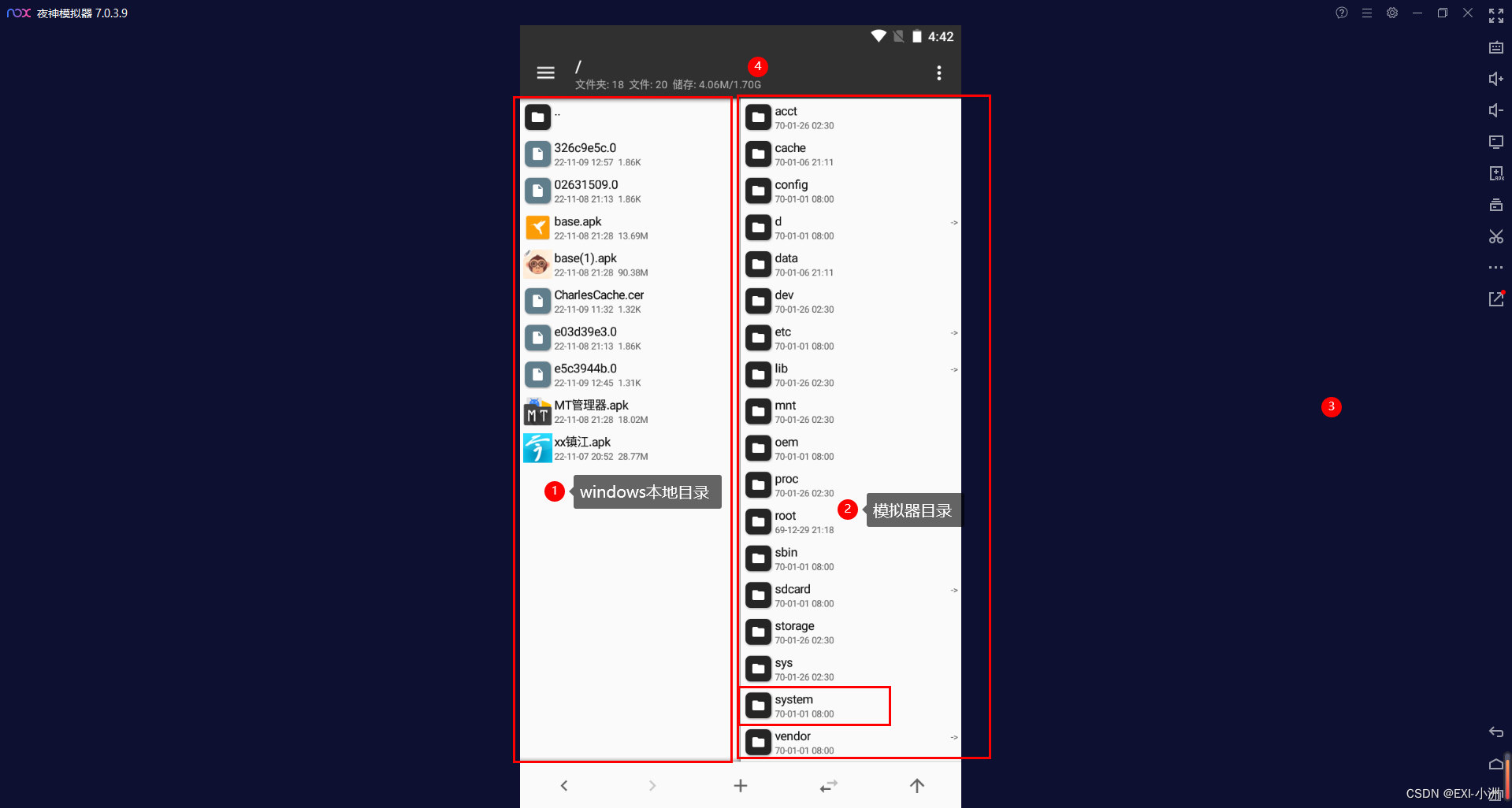

4 将本地的frida-server-16.0.11-android-x86,复制到模拟器中的data/local/tmp目录

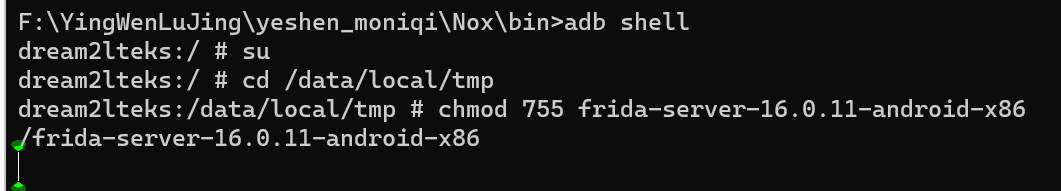

5 模拟器端启动frida-server 来到windows本机的 夜神模拟器安装目录下:xxx/Nox/bin,在搜索框输入cmd进入该目录的命令窗口

1、进入shell: adb shell 2、获取权限:su 3、进入目录:cd /data/local/tmp 4、设置frida-server可执行权限:chmod755 /frida-server-16.0.11-android-x86 5、启动服务:./frida-server-16.0.11-android-x86

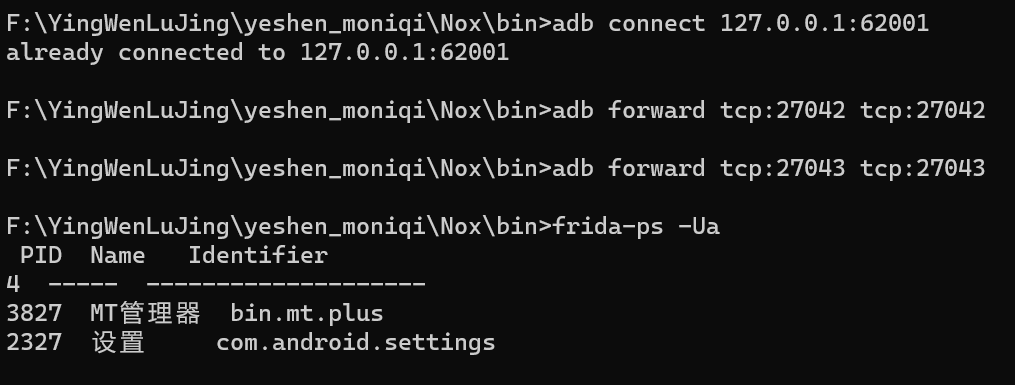

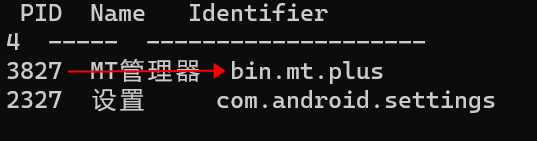

6.连接并转发端口 相同目录下 再打开一个命令窗口 1、连接:adb connect 127.0.0.1:62001 2、转发端口,进行监听 adb forward tcp:27042 tcp:27042 adb forward tcp:27043 tcp:27043 3、查看模拟器正在运行的程序:frida-ps-Ua

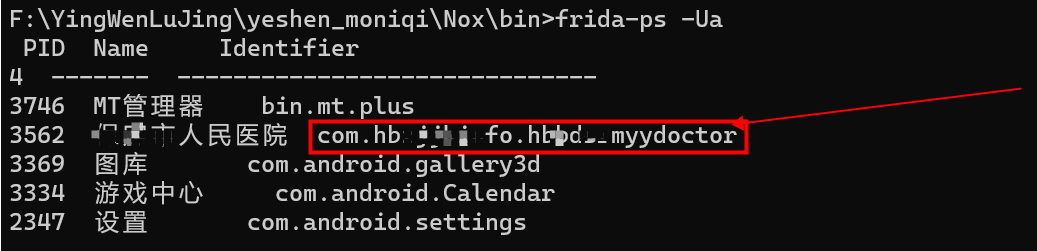

7 这个时候打开想测的APP

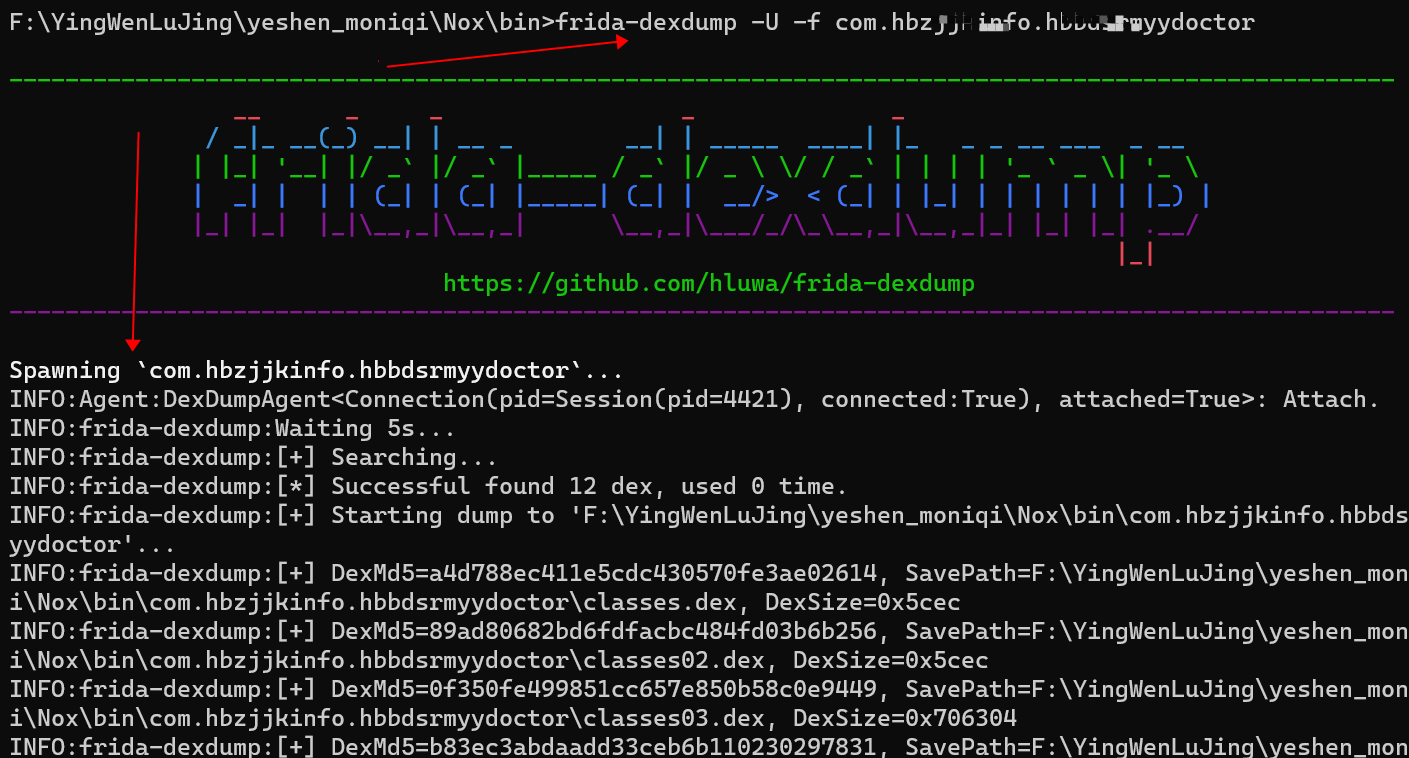

输入目标 frida-dexdump -U -f com.xxxxxx.yyyyyyymyydoctor 开始脱壳;

包名:(frida-ps-Ua)的红色箭头处右侧的App应用程序包名

其他脱壳命令: 指定App的应用名称:frida-dexdump -U -n xxx医院 指定App的应用进程ID:frida-dexdump -U -p 3562 指定App的应用包名:frida-dexdump -U -f com.iCitySuzhou.suzhou001

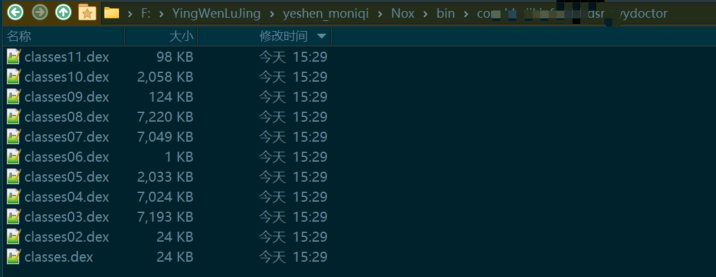

结果 会在夜神模拟器根目录里生成一个 项目同名文件夹

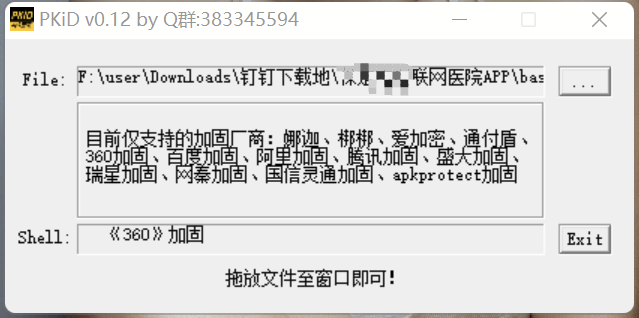

脱壳成功 扩展总结: 这种方法适用于加了壳的,没加壳的,常规渗透即可。 推荐一个检测用什么壳的工具 链接:https://pan.baidu.com/s/1Ue41mTaRE0-wQgX2RY0_Mg 提取码:bdmw 简单好用 把APK拖进去即可。

|

【本文地址】